Transazioni sul web e comunicazioni criptate a rischio

Nuovo attacco contro le pagine Https.

[ZEUS News - www.zeusnews.it - 07-08-2016]

Il 2016 decisamente non è un buon anno per le pagine Https: dopo la vulnerabilità in TLS rivelata a marzo una nuova minaccia interessa le pagine web che dovrebbero essere sicure.

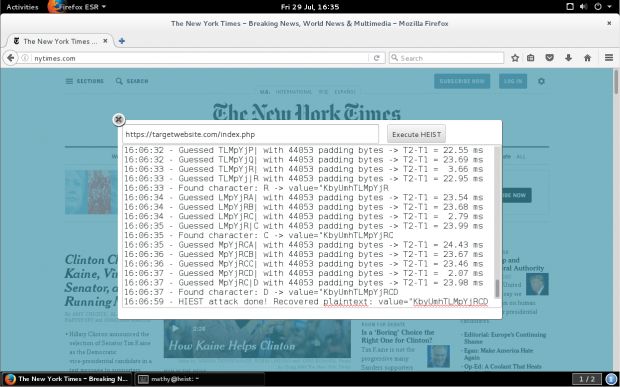

Il bug è stato chiamato Heist, un acronimo che sta per HTTP Encrypted Information can be Stolen Through TCP Windows (Informazioni crittografate HTTP possono essere rubate tramite finestre TCP) e che, in inglese, significa anche rapina.

Heist è particolarmente pericoloso perché, a differenza di altri attacchi, non richiede di intercettare il traffico (come un attacco man-in-the-middle): per sfruttarlo è sufficiente inserire un JavaScript apparentemente innocuo in una pagina web, per esempio mascherandolo da banner pubblicitario.

Il codice in questione può essere utilizzato per richiedere pagine protetta dai protocolli SSL o TLS e ottenere le dimensioni precise dei dati crittografati che vengono trasmesse.

Questa informazione è utile non tanto a Heist, che a questo punto ha esaurito il suo compito, ma alle già note vulnerabilità BREACH (scoperta nel 2013) e CRIME: esse si possono usare per decriptare i dati crittografati manipolando i sistemi di compressione adoperati dai siti per velocizzare il caricamento delle pagine nei browser.

Tom Van Goethem, uno dei ricercatori che hanno scoperto la falla, spiega: «Heist rende più semplice eseguire un certo numero di attacchi. Prima, era necessario raggiungere la posizione di man-in-the-middle per sfruttare CRIME o BREACH. Adesso basta visitare un sito gestito da un malintenzionato per essere in pericolo».

È facile capire come in questo modo siano a rischio i dati personali, la cui trasmissione avviene generalmente su pagine Https cifrate per evitare che qualcuno ne entri in possesso.

|

Non è tuttavia ancora il caso di farsi prendere dal panico. I ricercatori ricordano che, perché Heist funzioni, occorre che il codice JavaScript malevolo sia presente sul sito che l'utente visita.

Ciò significa che i modi per sfruttare questo attacco sono due: o si convince un utente a visitare un sito fasullo (come fanno molte campagne di phishing) oppure si viola un sito legittimo (per esempio quello di una banca, o anche semplicemente una casella e-mail).

Questo secondo scenario è chiaramente il più fruttuoso, dal punto di vista di un criminale, ma occorre tempo prima di trovare una falla che permetta di inserirsi in un sito che dovrebbe già essere ben protetto in quanto tratta dati sensibili.

In ogni caso, qualora Heist prendesse piede, gli utenti possono fare poco per difendersi, a parte naturalmente cercare di fare attenzione alle trappole e alle truffe che arrivano via email o simili.

Per cercare di ridurre i rischi, Van Goethem consiglia di disabilitare la ricezione di cookie di terze parti. L'effetto collaterale negativo di questa pratica è che diversi servizi, così facendo, cessano di funzionare.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Commenti all'articolo (4)

11-8-2016 11:59

10-8-2016 17:44

9-8-2016 23:52

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Associazioni di idee - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?

Gladiator