Il malware che si nasconde nei file audio

Sembra un file innocuo, invece nasconde un generatore di criptovalute.

[ZEUS News - www.zeusnews.it - 17-10-2019]

Sono davvero lontani i tempi in cui chi voleva proteggersi da virus e affini doveva stare attento quasi solamente ai file eseguibili. Oggi invece le minacce possono nascondersi ovunque, anche nei file audio.

BlackBerry Cylance ha scoperto che negli ultimi tempi sta andando diffondendosi la pratica di nascondere il codice malevolo all'interno dei file WAV, sfruttando tecniche di steganografia.

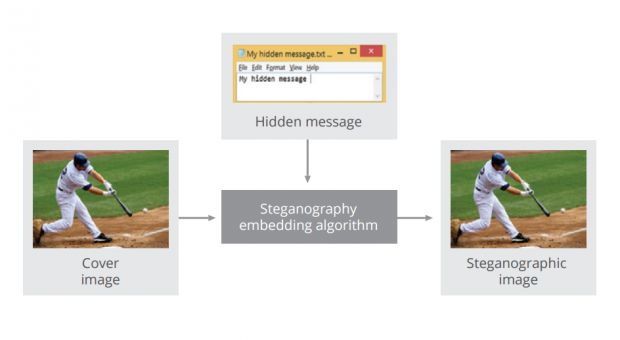

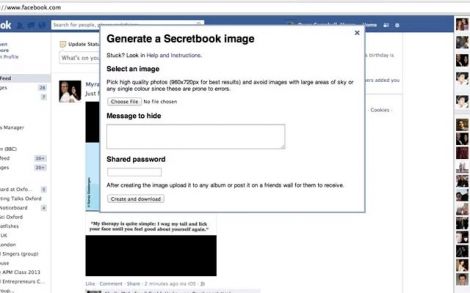

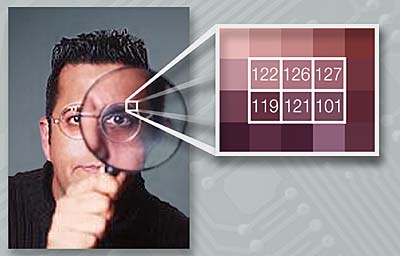

Con il termine steganografia si intende l'arte di nascondere uno specifico messaggio all'interno di qualcos'altro: una comunicazione, un'immagine, o anche - come in questo caso - un file sonoro.

Chi prova ad ascoltare il file WAV al cui interno si nasconde il malware segnalato da BlackBerry si ritrova sul proprio PC il cryptominer XMRig ma subisce anche l'apertura di una backdoor che consente all'autore del malware di controllare da remoto il computer e installare software come Metasploit.

Secondo JOsh Lemos, vicepresidente della divisione Cylance, si tratta della prima volta che un cryptominer viene diffuso sfruttando la steganografia, anche se è già da qualche mese che l'utilizzo di file audio viene adoperato per diffondere malware.

Lo scorso giugno, per esempio, un gruppo di hacker russi usava file WAV per trasferire dei file dai propri server a computer già infetti senza destare sospetti. In questo caso, invece, l'obiettivo è infettare più macchine possibile al fine di generare criptovalute.

Ciò che gli utenti possono fare, oltre ad affidarsi a un buon software di sicurezza, è diffidare di qualsiasi file provenga da fonti che non siano più che sicure: anche un'innocua canzoncina - o, se è per questo, una fotografia - può celare un pericolo.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Commenti all'articolo (ultimi 5 di 20)

6-11-2019 14:17

22-10-2019 14:22

20-10-2019 15:27

Inserisci un commento - anche se NON sei registrato

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Associazioni di idee - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?