Windows 10, basta un tema per rubare la password

[ZEUS News - www.zeusnews.it - 10-09-2020]

Anche se sono lontani i tempi gloriosi e creativi di Windows 95 Plus!, quando il sistema operativo poteva assumere un aspetto vittoriano ispirato a Sherlock Holmes o uno rinascimentale, modellato sulle opere di Leonardo da Vinci, i temi sono ancora una parte importante dell'esperienza di Windows.

Con pochi clic consentono di dare un tocco personalizzato all'ormai stranoto e un po' noioso volto predefinito di Windows 10. Oltre ai temi già inclusi, poi, se ne possono scaricare diversi da Internet.

Proprio questi ultimi possono costituire un pericolo, stando a quanto riporta Bleeping Computer.

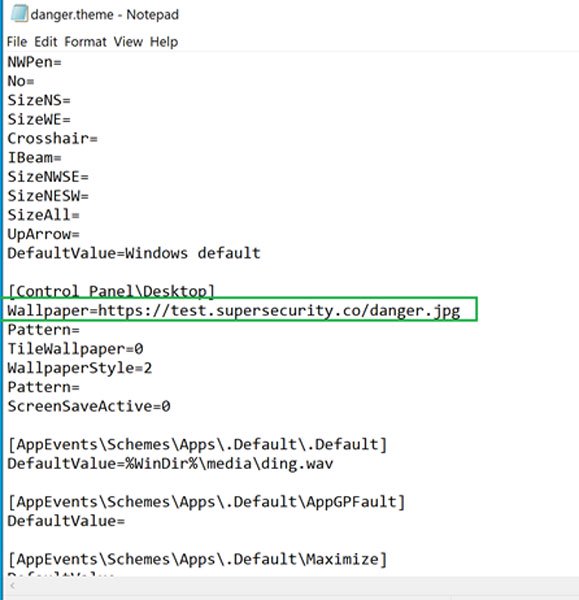

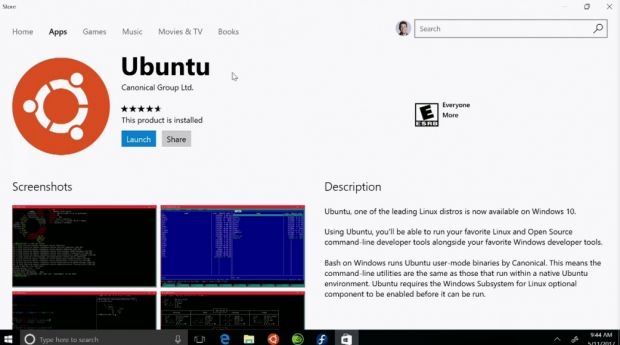

I temi, in fondo, altro non sono che un "pacchetto" di immagini, suoni e file di configurazione. Come ha scoperto l'esperto di sicurezza Jimmy Bayne, è possibile realizzare un file di configurazione per un tema in maniera tale che esso non vada a cercare l'immagine di sfondo sul computer locale, ma su un server remoto.

Ciò spinge Windows a chiedere le credenziali dell'utente; quando esse vengono inserite, il nome utente e l'hash Ntlm della password vengono inviati al server remoto.

Il problema è che decrittare l'hash è tutt'altro che difficile, come ha spiegato Bayne stesso su Twitter. Ciò significa che chiunque abbia progettato il tema rapidamente potrebbe entrare in possesso di quanto serve per accedere al computer.

Un utente accorto potrebbe evitare di cascare nel tranello insospettendosi fin dall'inizio e chiedersi: perché mai Windows vorrebbe le credenziali dell'utente per applicare un tema?

Siamo tuttavia tutti tanto abituati a interagire con le varie richieste del sistema operativo che la domanda che terrebbe al sicuro il proprio nome e la propria password potrebbe non presentarsi alla mente con sufficiente prontezza.

Diventa quindi importante evitare di scaricare e utilizzare temi da siti meno che estremamente sicuri e affidabili o, almeno, aprire con un editor di testo (il Blocco Note è sufficiente) il file .theme che descrive il tema stesso: se l'immagine di sfondo (Wallpaper) si trova su un server remoto, come nell'immagine qui sotto, ci si trova davanti a un tentativo di intrusione.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Commenti all'articolo (ultimi 5 di 6)

22-11-2020 15:56

13-9-2020 09:50

13-9-2020 09:45

12-9-2020 17:25

11-9-2020 20:11

Inserisci un commento - anche se NON sei registrato

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Associazioni di idee - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?

Gladiator