Microsoft sbircia negli .zip anche se c'è la password

I servizi antimalware di OneDrive e SharePoint accedono anche agli archivi protetti.

[ZEUS News - www.zeusnews.it - 16-05-2023]

Per evitare che qualcuno possa illecitamente accedere a un archivio .zip o .rar, la prima misura di sicurezza che si può adottare è aggiungere una password: così, almeno in teoria, chiunque non la conosca non può avervi accesso.

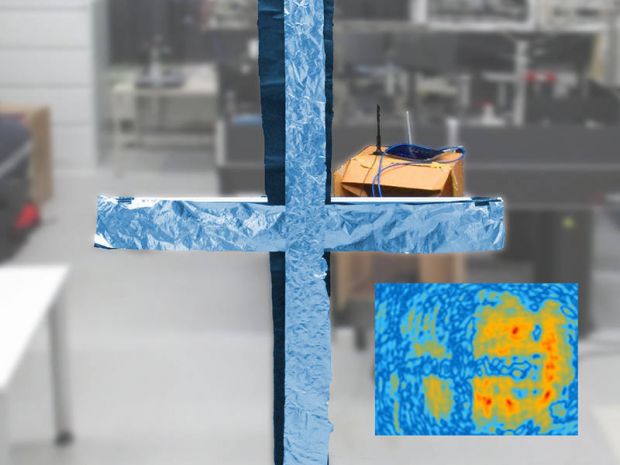

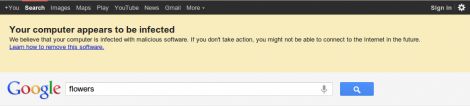

La pratica è però un po' diversa. Come ha dimostrato l'esperto di sicurezza Andrew Brandt, i software antimalware integrati nei servizi cloud OneDrive e SharePoint di Microsoft sono in grado di accedere anche agli archivi protetti da password.

L'intento è sicuramente positivo - individuare anche quel malware che chi ha interesse a diffondere nasconde all'interno di un archivio protetto - ma la privacy degli utenti risulta sicuramente scossa.

Brandt ha scoperto questo comportamento poiché, occupandosi per lavoro di sicurezza informatica, usa SharePoint per condividere con i colleghi esemplari di malware, che inserisce in archivi .zip protetti da password proprio per evitare che vengano intercettati da qualche antivirus scrupoloso, vanificando così la condivisione: quando Microsoft ha iniziato a segnalare alcuni di quei file come compromessi da malware ha tratto le sue conclusioni.

A questo punto viene da chiedersi come faccia Microsoft ad accedere a file per i quali non possiede la password. Secondo un altro esperto, Kevin Beaumont, le possibilità sono varie: l'azienda potrebbe semplicemente adoperare una lista di password comunemente usate, ma potrebbe anche effettuare una scansione di email e nomi di file alla ricerca delle password.

Chi quindi vuol continuare a usare i servizi cloud di Microsoft senza che questa curiosi all'interno degli archivi con password può innanzitutto scegliere di proteggerli con password creative, ed evitare di comunicare a terzi dette password via email o inserendole nel nome del file stesso (come può capitare di fare a un esperto di sicurezza che voglia condividere un malware evitando gli antivirus ma garantendo ai colleghi un accesso facile all'archivio).

In ogni caso, ancora una volta si conferma il detto secondo il quale il cloud è soltanto «il computer di qualcun altro», e questo qualcuno, una volta che gli sono stati consegnati dei file, può anche decidere di ficcanasare.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Commenti all'articolo (ultimi 5 di 8)

24-11-2025 04:17

23-11-2025 12:37

17-5-2023 09:44

Inserisci un commento - anche se NON sei registrato

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] L'utente dopo di me - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?

Danielix