Intel si appresta a lanciare la piattaforma Centrino Duo

Da circa metà maggio partirà la distribuzione dei portatili soprattutto di produzione Dell, Toshiba e HP, dotati della nuova architettura.

[ZEUS News - www.zeusnews.it - 06-04-2007]

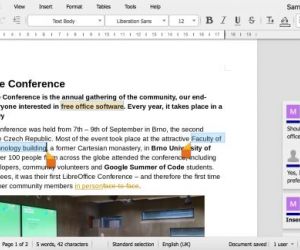

Per la nuovissima soluzione hardware in precedenza conosciuta col nome in codice Santa Rosa, Intel presenta una dualcore 2 Duo che lavora a una frequenza superiore all'attuale di 2,33 GHz e si giova di un bus di sistema più veloce integrante la Intel Dynamic Acceleration; un sistema di parziale overclocking escogitato per eliminare i colli di bottiglia dovuti al software che non può giovarsi del dualcore.

Inoltre l'autonomia della batteria aumenta di un'ora circa nonostante l'aumento del clock di sistema, ottenuta -secondo quanto afferma il fabbricante- mediante lo "spegnimento" del secondo core.

Le nuove macchine saranno inoltre dotate di una più veloce connessione alla Rete secondo le nuove norme 802.11n, di una memoria volatile più performante perché interfacciata all'hard disk tramite una memoria tampone flash. Completa a dotazione hardware una scheda grafica ottimizzata per Windows Vista e uno schermo compatibile con l'alta definizione.

Ideata per la telediagnostica, l'analisi antivirus e lo spegnimento della macchine ritenute infette, la tecnologia consente di intervenire anche quando il PC è in standby e può anche compiere il controllo sulla regolarità del software installato. Nei desktop funziona già come servizio di rete e sarà estesa ai portatili mediante il previsto collegamente Wi-Fi.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

|

Commenti all'articolo (0)

|

|

||

|

- Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Al caffe' dell'Olimpo:

[GIOCO] L'utente dopo di me - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Motori di ricerca:

I motori di ricerca privati - Linux:

Infloww su linux, si può? - Pc e notebook:

Caricare pc power bank - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Sicurezza:

Account cloni Whats App - attenzione! - Al Caffe' Corretto:

btp valore - Pronto Soccorso Virus:

Sito insicuro e notifiche firefox