OnePlus si dimentica una backdoor nei suoi smartphone

Chi la sfrutta ottiene i privilegi di root senza nemmeno dover sbloccare il bootloader.

[ZEUS News - www.zeusnews.it - 15-11-2017]

Non è un buon periodo per gli utenti degli smartphone di OnePlus.

Circa un mese fa, l'azienda era stata beccata a raccogliere informazioni personali sugli utenti. Ora, si scopre che s'è dimenticata una backdoor in quasi tutti i propri prodotti.

La spiacevole novità è stata rivelata dall'utente di Twitter Elliot Anderson (nome ripreso dalla popolare serie Mr. Robot): sui dispositivi OnePlus che usano OxygenOS c'è una backdoor che permette di ottenere i privilegi di root.

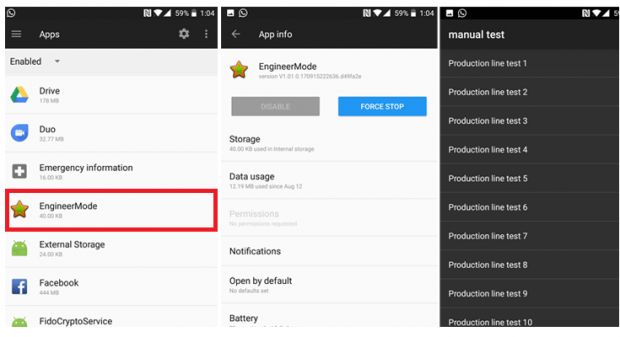

Il guaio nasce dal fatto che, a quanto pare, OnePlus ha scordato di rimuovere l'applicazione EngineerMode: si tratta di un'app realizzata da Qualcomm per i produttori di hardware, allo scopo di facilitare i test per i componenti.

Il sistema operativo non la mostra nell'elenco delle app disponibili a meno che non sia attiva l'opzione che permette di visualizzare tutte le app di sistema, ma la sua presenza è certa nei modelli OnePlus 2, OnePlus 3, OnePlus 3T e OnePlus 5.

Fortunatamente, sfruttare EngineerMode per ottenere i privilegi di root richiede accesso fisico al dispositivo: di conseguenza, il suo uso da parte di malintenzionati è limitato.

Tuttavia, ciò non riduce l'imbarazzo di OnePlus, anche perché la password specifica che permette di diventare root senza nemmeno dover sbloccare il bootloader è anch'essa diventata pubblica (dopo una decompilazione dell'Apk di EngineerMode da parte di Elliot Anderson), ed è molto semplice: Angela.

|

Lasciare il proprio smartphone OnePlus per qualche tempo (non ne serve molto) nelle mani sbagliate significa esporsi al rischio che qualcuno possa, per esempio, installarvi uno spyware praticamente invisibile.

OnePlus ha fatto sapere che sta indagando sulla questione e che rilascerà presto un aggiornamento over-the-air per eliminare l'app.

Nell'attesa, gli utenti che sanno utilizzare ADB (Android Debug Bridge) possono disabilitare l'accesso ai permessi di root digitando da shell i seguenti comandi:

"setprop persist.sys.adb.engineermode 0"

e

"setprop persist.sys.adbroot 0"

Oppure si può provare a digitare, tramite la tastiera telefonica, il codice

*#8011#

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Commenti all'articolo (3)

18-11-2017 14:47

16-11-2017 15:19

15-11-2017 13:04

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Associazioni di idee - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?

Gladiator