L'intelligenza artificiale che capisce se una foto è stata manipolata

L'ha sviluppata Adobe.

[ZEUS News - www.zeusnews.it - 19-06-2019]

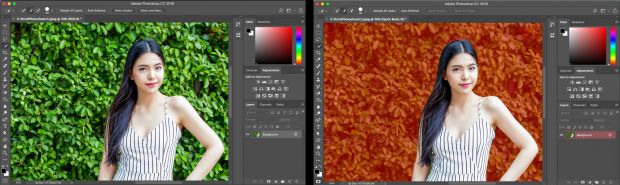

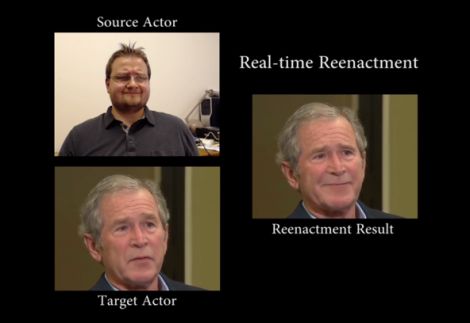

Distinguere una fotografia ritoccata da una non manipolata è un compito sempre più difficile, e lo stesso vale per i video.

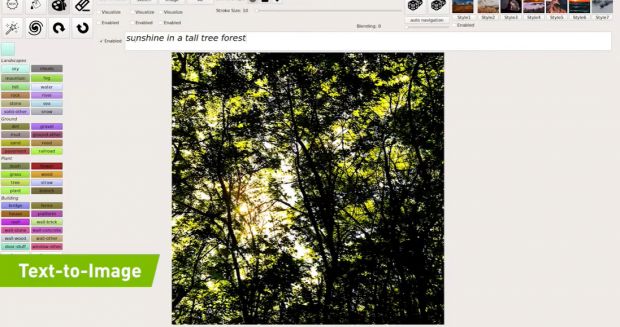

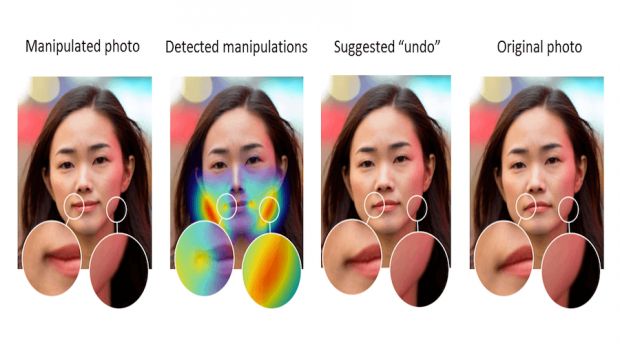

Adobe - una dei maggiori responsabili del fotoritocco grazie al suo Photoshop - ha deciso di intervenire per riportare un po' di ordine e, in collaborazione con alcuni ricercatori dell'Università della California a Barkley ha sviluppato un'intelligenza artificiale capace di individuare le manipolazioni subite dalle immagini. L'articolo continua qui sotto.

|

Il risultato è un algoritmo che, nei test, ha ottenuto una precisione del 99% nel riconoscere i visi alterati ed è stato addirittura capace di annullare le modifiche.

Sebbene il risultato sia importante, come spiega il ricercatore di Adobe Richard Zhang «L'idea di un pulsante "Annulla" magico e universale per azzerare i cambiamenti apportati a un'immagine è ancora lontana dalla realtà, ma viviamo in un mondo in cui sta diventando sempre più difficile fidarsi delle informazioni digitali».

Qui sotto, un video dimostrativo di questa tecnologia.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Commenti all'articolo (1)

19-6-2019 12:16

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Il Bersaglio - Internet - generale:

Girls In Your Town - No Selfie - Anonymous Casual

Dating - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?