Zeus News è un notiziario dedicato a quanto avviene nel mondo di Internet, dell'informatica, delle nuove tecnologie e della telefonia fissa e mobile: non è un semplice amplificatore di comunicati stampa ma riserva ampio spazio ai commenti e alle riflessioni, proponendosi quale punto di osservazione libero e indipendente.

Newsletter n. 2131

|

|

News - Secondo una sentenza della Corte europea, per mettere on line programmi televisivi gratuiti ci vuole il permesso della Tv che li ha prodotti. (9 commenti) | |

| di Pier Luigi Tolardo, 10-03-2013 | |

|

|

|

News - Ideata da un gruppo di adolescenti, servirà a combattere le malattie. (15 commenti) | ||

| 10-03-2013 | ||

|

|

|

Maipiusenza - Non ha bisogno di Wi-Fi né di altri segnali wireless, e ha un margine d'errore di appena l'1%. (2 commenti) | ||

| 11-03-2013 | ||

|

|

|

News - Una torinese scopre che il nome del padre defunto è stato inserito in cimitero virtuale a pagamento e denuncia il Comune per violazione della privacy. (9 commenti) | ||

| di Pier Luigi Tolardo, 11-03-2013 | ||

|

|

|

Maipiusenza - Record di velocità da guinness dei primati per l'autoveicolo alimentato a caffè. (16 commenti) | ||

| 11-03-2013 | ||

|

|

|

Maipiusenza - Il fascino del suono di un grammofono rivive in versione moderna e senza fili. (1 commento) | ||

| 11-03-2013 | ||

|

|

|

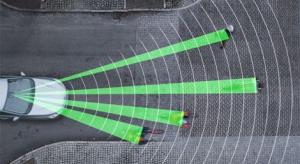

News - Se una bicicletta appare all'improvviso l'auto la individua e frena, evitando l'incidente. (37 commenti) | ||

| 11-03-2013 | ||

|

|

|

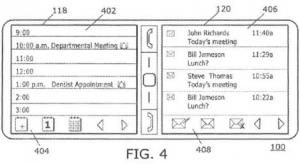

News - Ogni schermo può mostrare una diversa applicazioni, e le gesture si possono estendere da un display all'altro. (5 commenti) | ||

| 10-03-2013 | ||

Sondaggio

|

Giugno 2026

Iliad lancia il suo FWA: modem 5G, attivazione rapida e velocità fino a 300 Mbps

Microsoft: sistema operativo e app sono al capolinea. È l'ora degli agenti IA

Quousque tandem abutere, Ursula, patientia nostra?

Grave falla in 7-Zip

Maggio 2026

Denunce ai Carabinieri sull'app IO

Apre Virtual OS Museum: 75 anni di sistemi operativi

Crisi delle memorie, la luce in fondo al tunnel

Copilot invade Excel

49.000 persone senza elettricità: il fornitore preferisce alimentare i datacenter della IA

Gmail, lo spazio gratuito si riduce a 5 Gbyte

Crisi della RAM, in vendita DDR 5 false con i chip in fibra di vetro

Windows 11 accelera davvero

Password in chiaro nella memoria di Edge

Google Chrome scarica un modello AI da 4 GB senza avvisare gli utenti

Ubuntu spinge sull'IA e divide gli utenti

Tutti gli Arretrati

Accadde oggi - 8 giugno

- Al caffe' dell'Olimpo:

[GIOCO] Associazioni di idee - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?