Spyware di stato: le app spione del governo

È tutto italiano lo spyware usato da governi e forze di polizia per violare PC, smartphone e tablet.

[ZEUS News - www.zeusnews.it - 01-07-2014]

Tutte le vicende relative allo spionaggio da parte dei governi emerse negli ultimi anni, dai documenti pubblicati da Wikileaks nel 2011 sino al più recente datagate hanno una cosa in comune: danno l'impressione di aver coinvolto l'Italia soltanto in qualità di vittima.

Eppure, proprio dal nostro Paese, e per la precisione da Milano, provengono dei software largamente adoperati da governi e forze di polizia per spiare i cittadini: si tratta del Remote Control System di Hacking Team e dei moduli per dispositivi mobili a esso collegati.

Nonostante il nome inglese, Hacking Team è un'azienda italiana che sviluppa software di controllo e spionaggio destinato alle forze dell'ordine: lo commercializza come RCS DaVinci e, più di recente, RCS Galileo. Reporter Senza Frontiere la classifica tra i "nemici di Internet".

Hacking Team va ripetendo che la sua attività è perfettamente legale; non c'è ragione di dubitarne, semmai è la legittimità dell'uso di questi spyware a essere dubbio.

Ma i software hanno attirato l'attenzione delle aziende che si occupano di sicurezza e, negli ultimi tempi, sia CitizenLab sia Kaspersky Labs hanno pubblicato dei rapporti contenenti informazioni interessanti.

| Il DNA è in grado di far individuare una persona da infinitesime parti dei suoi tessuti corporei. Secondo te... | |||||||||||||||||||

|

|||||||||||||||||||

Dai rapporti emerge come di recente l'attenzione dell'azienda italiana si sia concentrata su smartphone e tablet, e in particolare sui software di spionaggio per iOS e Android, che vanno ad aggiungersi ai trojan già realizzati per Windows, Linux e Mac OS X (oltre che per Symbian, Windows Mobile e Blackberry).

Tali software sono in grado di prendere il controllo dei moduli Wi-Fi e GPS, registrare tutto ciò che il microfono capta (attivandolo anche da remoto), controllare le fotocamere a distanza, leggere le email, gli SMS e gli MMS, consultare l'intera cronologia di navigazione e il calendario, fungere da keylogger e accedere alle note e agli appunti.

In più, il loro codice è offuscato e sono presenti diversi accorgimenti per far sì che l'utente non si accorga della loro presenza, come accendere il microfono solo in determinate occasioni per evitare che l'eccessivo consumo della batteria faccia insospettire il proprietario dello smartphone o del tablet.

La minaccia è, fortunatamente, per certi versi limitata: la versione per iOS funziona solo su quei dispositivi ai quali è stato praticato il jailbreak e, in ogni caso, chi vuole installare il software deve avere accesso fisico al dispositivo bersaglio: non basta, come nel caso di malware comune, navigare nel web.

Tuttavia, c'è un altro dato dal quale si possono ricavare le preoccupanti dimensioni del fenomeno costituito dallo spionaggio condotto dai governi.

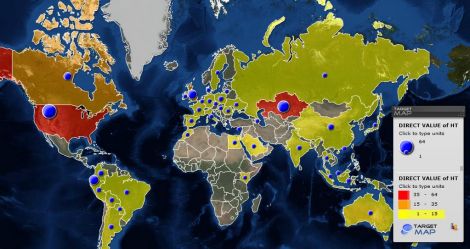

SecureList ha infatti realizzato una lista dei server dotati di Remote Control System verso i quali i software di Hacking Team inviano le informazioni raccolte, e gli Stati in cui essi si trovano, cercando di stabilirne anche i proprietari.

«Diversi indirizzi IP» - spiega SecureList - «sono collegati a entità governative, stando alle informazioni Whois».

Scopriamo così che gli USA sono degli utenti particolarmente fedeli di RCS con 64 server sul suolo nazionale; dietro di loro ci sono Kazakistan (49 server), Ecuador (35 server), Regno Unito (24 server), Cina (15 server) e Polonia (7 server).

In questa peculiare classifica l'Italia si trova piuttosto in basso, ma è comunque presente: nel nostro Paese ci sono (almeno) 2 server con Remote Control System.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Commenti all'articolo (ultimi 5 di 8)

12-7-2014 06:51

10-7-2014 10:12

8-7-2014 05:49

Inserisci un commento - anche se NON sei registrato

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Il Bersaglio - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?

Gummy Bear