Cory Doctorow: perché bandire la crittografia è una misura antiterrorismo inutile

[ZEUS News - www.zeusnews.it - 05-06-2017]

In occasione dell'attentato a Londra di sabato sera e in risposta ai conseguenti proclami del primo ministro britannico Theresa May di voler "togliere agli estremisti i loro spazi sicuri online", Cory Doctorow ha aggiornato il proprio saggio del 2015 sulla fondamentale stupidità e inutilità di quest'idea, che implica vietare completamente la crittografia delle comunicazioni.

In parole semplici: chiunque proponga di mettere al bando la crittografia in nome della sicurezza antiterrorismo non ha capito come funziona Internet, non ha capito come funziona l'informatica e dimostra solo la propria incompetenza e la propria voglia di usare Internet come babau di comodo senza risolvere i problemi reali (come il taglio delle risorse di polizia).

Propongo qui, in traduzione italiana, le parti salienti del saggio di Doctorow. Sentitevi liberi di sostituire "Theresa May" con qualunque governante (con rarissime eccezioni): l'equazione non cambia.

...È impossibile esagerare nel dire quanto sia imbecille l'idea di sabotare la crittografia agli occhi di capisce la sicurezza informatica. Se vuoi proteggere i tuoi dati sensibili quando sono fermi -- sul tuo disco rigido, nel cloud, sul telefonino che hai dimenticato sul treno la settimana scorsa e non hai più rivisto -- o quando sono in viaggio, quando li mandi al tuo medico o alla tua banca o ai tuoi colleghi di lavoro, devi usare della buona crittografia. Se usi crittografia intenzionalmente compromessa, che ha una "porta sul retro" di cui in teoria dovrebbero avere le chiavi soltanto i "buoni", in pratica non hai sicurezza.... Questo succede per due ragioni. La prima è il dubbio che si possa rendere sicura una crittografia mantenendo un "passepartout" usabile dalle autorità. Come ha spiegato l'avvocato e informatico Jonathan Mayer, aggiungere la complessità dei passepartout alla nostra tecnologia "introdurrebbe rischi di sicurezza non quantificabili". È è già difficile rendere ermetici i sistemi di sicurezza che proteggono le nostre case, le nostre finanze, la nostra salute e la nostra privacy: renderli ermetici tranne quando le autorità non vogliono che lo siano è impossibile.

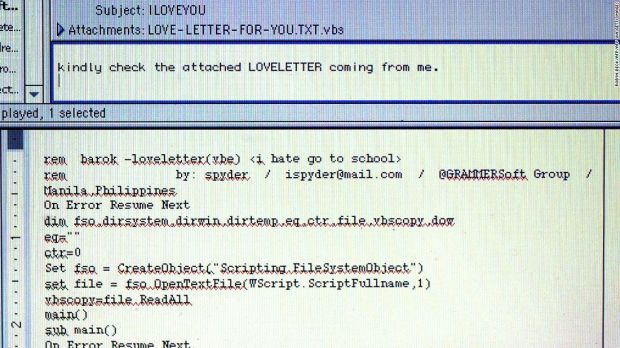

Quello che Theresa May crede di dire è "Ordineremo a tutti i creatori di software che riusciamo a raggiungere di introdurre nei loro strumenti delle 'porte sul retro' (backdoor) per noi". Questo comporta problemi enormi: non esistono porte sul retro che fanno entrare soltanto i buoni. Se nel tuo Whatsapp o Google Hangouts c'è un difetto inserito intenzionalmente, allora le spie straniere, i criminali, i poliziotti corrotti [...] prima o poi scopriranno questa vulnerabilità. Saranno in grado anche loro -- e non solo i servizi di sicurezza -- di usarla per intercettare tutte le nostre comunicazioni. Che includono cose come le foto dei tuoi bimbi che fanno il bagnetto e che mandi ai tuoi genitori o i segreti commerciali che mandi ai tuoi colleghi.

Ma questo è solo l'inizio. Theresa May non capisce granché la tecnologia, per cui in realtà non sa cosa sta chiedendo.

Affinché funzioni la proposta di Theresa May, lei dovrà impedire ai britannici di installare software proveniente da creatori che sono al di fuori della sua giurisdizione. Le forme di comunicazione sicura migliori sono già progetti liberi/open source, mantenuti da migliaia di programmatori indipendenti in tutto il mondo. Sono ampiamente disponibili e grazie a cose come la firma crittografica sono scaricabili da qualunque server del mondo (non solo quelli grandi come Github) e verificare, in modo molto attendibile, che non sono stati alterati.

May non è l'unica: il regime che propone è già in atto in paesi come Siria, Russia e Iran (per la cronaca, nessuno di questi paesi ha avuto molto successo nel farlo). I governi autoritari tentano di limitare l'uso delle tecnologie sicure in due modi: filtraggio della rete e obblighi tecnologici.

Theresa May ha già dimostrato di credere di poter ordinare ai provider nazionali di bloccare l'accesso a certi siti (anche qui, per la cronaca, la cosa non ha avuto molto successo). Il passo successivo è ordinare un filtraggio in stile cinese che usi la deep packet inspection, per cercare di distinguere il traffico e bloccare i programmi proibiti. Questa è una sfida tecnologica formidabile. I protocolli fondamentali di Internet, come l'IPv4/6, il TCP e l'UDP hanno la capacità intrinseca di creare "tunnel" di un protocollo nell'altro. Questo rende trascendentemente difficile capire se un dato pacchetto è in una lista bianca o in una lista nera, specialmente se si vuole ridurre al minimo il numero di sessioni "buone" bloccate per errore.Sondaggio

Quali tra queste informazioni ti piacerebbe che fossero rese pubbliche? Leggi i commenti (13) Ancora più ambiziosa è l'idea di stabilire per legge quale codice possano eseguire i sistemi operativi nel Regno Unito. Nella piattaforma iOS di Apple e in varie console di gioco abbiamo dei regimi nei quali una singola azienda usa delle contromisure per garantire che solo il software da lei benedetto giri sui dispositivi che ci vende. Queste aziende potrebbero, in effetti, essere obbligate (da un ordine del Parlamento) a bloccare il software di sicurezza. Ma anche così bisognerebbe fare i conti col fatto che gli altri stati dell'UE e paesi come gli Stati Uniti probabilmente non faranno la stessa cosa e quindi chiunque comprasse il suo iPhone a Parigi o a New York potrebbe entrare nel Regno Unito con il proprio software di sicurezza intatto e mandare messaggi che il governo non potrebbe leggere.

Ma poi c'è il problema delle piattaforme più aperte, come le varianti di GNU/Linux, BSD e gli altri unix, Mac OS X e tutte le versioni di Windows non per dispositivi mobili. In teoria gli operatori commerciali -- Apple e Microsoft -- potrebbero essere obbligati dal Parlamento a cambiare i propri sistemi operativi in modo da bloccare in futuro i software di sicurezza, ma questo non impedirebbe alla gente di continuare a usare tutti i PC già esistenti per eseguire del codice che il Primo Ministro vuole bandire.

Ancora più difficile è il mondo dei sistemi operativi liberi/aperti come GNU/Linux e BSD, che sono lo standard di riferimento per i server e sono usati diffusamente sui computer desktop (specialmente dai tecnici e dagli amministratori che fanno funzionare l'informatica del paese). Non esiste alcun meccanismo tecnico o legale che permetta a del codice progettato per essere modificato dai suoi utenti di coesistere con una regola che dice che il codice deve trattare i suoi utenti come avversari e cercare di impedire loro di eseguire codice proibito.

In altre parole, questo è quello che propone Theresa May:

-- tutte le comunicazioni dei cittadini britannici devono essere facilmente intercettabili da criminali, guardoni e spie straniere

-- a qualunque azienda a portata del governo britannico deve essere vietato di produrre software di sicurezza

-- tutti i principali archivi di codice, come Github e Sourceforge, devono essere bloccati

-- i motori di ricerca non devono rispondere alle ricerche di pagine Web che contengano software di sicurezza

-- deve cessare praticamente tutta la ricerca accademica britannica nella sicurezza informatica: questa ricerca deve svolgersi solo in ambienti proprietari che non hanno obblighi di pubblicazione dei propri risultati, come i laboratori di ricerca e sviluppo delle industrie e i servizi di sicurezza

-- tutti i pacchetti in ingresso e in uscita dal paese, e all'interno del paese, devono essere assoggettati a una deep packet inspection in stile cinese e devono essere bloccati tutti quelli che sembrano provenire da software di sicurezza.

-- i giardini cintati esistenti (come iOS e le console di gioco) dovranno essere obbligate a vietare agli utenti di installare software di sicurezza

-- chiunque visiti il Regno Unito dall'estero deve farsi sequestrare gli smartphone in frontiera fino a quando riparte

-- i produttori di sistemi operativi proprietari (Microsoft e Apple) devono ricevere l'ordine di riprogettare questi sistemi operativi come giardini cintati che consentano agli utenti di eseguire solo software proveniente da un app store che non venderà o fornirà software di sicurezza ai cittadini britannici

-- i sistemi operativi liberi/open source, che alimentano settori come l'energia, le banche, il commercio elettronico e le infrastrutture, dovranno essere totalmente vietati.

Theresa May dirà che non vuole fare niente di tutto questo: dirà che ne vuole implementare versioni più deboli, per esempio bloccando solo alcuni siti "famosi" che ospitano software di sicurezza. Ma qualunque intervento meno drastico di quello elencato sopra non avrà alcun effetto concreto sulla capacità dei criminali di effettuare conversazioni perfettamente segrete che il governo non potrà leggere. Se un qualunque PC generico o un telefonino craccato può eseguire una qualunque delle applicazioni di comunicazione più diffuse al mondo, i "cattivi" semplicemente ne faranno uso.

Craccare un sistema operativo non è difficile. Scaricare un'app non è difficile. Impedire alla gente di eseguire del codice che vogliono eseguire lo è. Cosa peggiore, mette terribilmente in pericolo l'intero paese, gli individui e le aziende.

Questa è un'argomentazione tecnica, ed è assai valida, ma non c'è bisogno di essere dei crittografi per capire il secondo problema delle "porte sul retro": i servizi di sicurezza sono pessimi sorveglianti dei propri comportamenti.

Se questi servizi hanno una "porta sul retro" che consente loro di accedere a tutto quello che è protetto dalla crittografia, dalle serrature digitali di casa vostra o del vostro ufficio alle informazioni necessarie per vuotare il vostro conto bancario o leggere tutta la vostra mail, ci saranno tante persone che vorranno corrompere qualcuno dei tanti autorizzati ad usare la "porta sul retro", e gli incentivi a tradire la nostra fiducia saranno enormi.

Se volete un'anteprima di cosa sia una "porta sul retro", vi basta guardare i passepartout della Transportation Security Administration statunitense che aprono le serrature delle nostre valigie. Dal 2003, la TSA esige che tutti i bagagli in viaggio negli Stati Uniti o in transito abbiano serrature Travelsentry, concepite per consentirne l'apertura a chiunque abbia un passepartout diffusissimo.

Cos'è successo dopo l'introduzione del Travelsentry? Dalle valigie ha cominciato a sparire roba. Tanta roba. Un'indagine della CNN ha trovato migliaia di casi di furti commessi da dipendenti TSA.

[...] Consentire allo stato di aprire le tue serrature in segreto significa che chiunque lavori per lo stato, o chiunque sia in grado di corrompere o costringere chi lavora per lo stato, può impadronirsi della tua vita. Le serrature crittografiche non si limitano a proteggere le nostre comunicazioni ordinarie: sono la ragione per la quale i ladri non possono imitare la chiave elettronica d'accensione della tua auto; sono la ragione per la quale è possibile fare operazioni bancarie online; e sono la base di tutta la fiducia e la sicurezza del ventunesimo secolo.

[...] qualunque politico colto a parlare di "porte sul retro" non è adatto a governare da nessuna parte tranne a Hogwarts, che è l'unica scuola dove il dipartimento d'informatica crede alle "chiavi d'oro" che permettono soltanto alle gente del tipo giusto di violare la tua crittografia.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

|

|

|

(C) by Paolo Attivissimo - www.attivissimo.net.

Distribuzione libera, purché sia inclusa la presente dicitura.

Commenti all'articolo (2)

28-5-2023 17:41

6-6-2017 13:03

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Associazioni di idee - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?

gomez