Gru, escavatori e bulldozer hackerabili da remoto

[ZEUS News - www.zeusnews.it - 19-01-2019]

Tutti ormai sanno che un attacco hacker non ha necessariamente soltanto conseguenze "immateriali", per quanto gravi, come le perdite di dati: prendere di mira uno dei molti impianti collegati a Internet o comunque controllati da computer può creare danni fisici ad apparecchiature e infrastrutture, come il caso del famigerato Stuxnet dovrebbe aver insegnato.

Di solito, di fronte a questi scenari, c'è chi se la prende con le ultime tecnologie e la recente mania di collegare tutto alla Rete, oltre che di farlo in modalità senza fili.

Gli esperti di Trend Micro Federico Maggi e Marco Balduzzi hanno però dimostrato come i pericoli del controllo a distanza vadano oltre i sistemi informatici propriamente detti ma riguardino anzi tecnologie in campo da anni che, proprio per questo motivo, non sono più al passo con i tempi.

Il caso più eclatante è quello delle gru da cantiere, macchine che probabilmente nessun hacker penserebbe mai di poter violare ma che è possibile comandare a distanza. Maggi e Balduzzi spiegano che farlo non è troppo difficile.

I due hanno girato l'Italia visitando decine di cantieri, parlando con i responsabili e spiegando loro come le gru abitualmente adoperate siano fatalmente esposte all'hackeraggio.

Ovviamente, una tale affermazione ha bisogno di prove per essere creduta, e così i due ricercatori hanno provveduto a prendere il controllo di una gru (con il consenso dei proprietari), registrando il tutto e poi pubblicandolo su YouTube nel video che riportiamo in calce all'articolo.

Hanno dapprima chiesto al responsabile di spegnere il proprio trasmettitore, l'unico in grado di controllare la gru, provvedendo a prima fermare la macchina.

Poi hanno eseguito il loro script appositamente progettato e atteso: in pochi secondi un segnale acustico ha annunciato a tutti che la gru stava per muoversi, cosa che è puntualmente successa.

Nel loro viaggio, Maggi e Balduzzi hanno ricevuto il via libera per testare la violazione in 14 cantieri, riuscendo a prendere il controllo di gru, escavatori, bulldozer e altre macchine da costruzione.

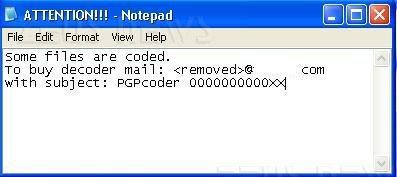

Il risultato è stato sconfortante: c'è una gran quantità di apparecchi in grado di eseguire azioni distruttive che è possibile violare senza troppa fatica.

|

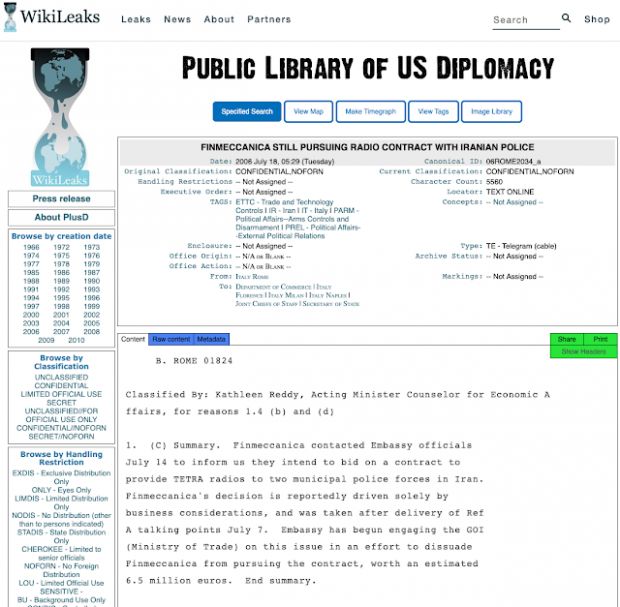

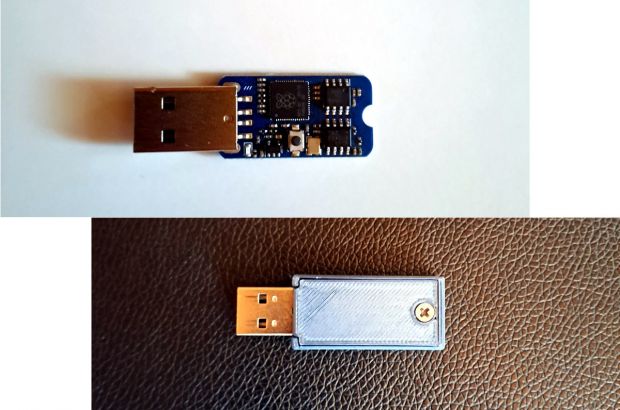

Non solo: gli strumenti per farlo sono tutto sommato economici. Secondo Mark Nunnikhoven, vicepresidente di Trend Micro, il problema sta nel fatto che «i telecomandi industriali a radiofrequenza si affidano a protocolli proprietari. Questi protocolli sono vecchi di decenni e non si possono definire perfettamente sicuri».

Per Nunnikhoven, la soluzione starebbe nel passare a protocolli wireless standard, più recenti e periodicamente aggiornati per sistemare gli eventuali bug. Nell'attesa che l'industria si adegui, iniziate a sospettare anche delle gru, specialmente se si muovono da sole.

Qui sotto, il video realizzato da Maggi e Balduzzi.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Commenti all'articolo (4)

21-1-2019 19:17

21-1-2019 19:13

21-1-2019 13:41

21-1-2019 12:59

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Associazioni di idee - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?