Il ransomware che prende di mira i NAS D-Link (e presto i PC con Windows)

[ZEUS News - www.zeusnews.it - 23-02-2019]

Se avete un NAS D-Link, specialmente se si tratta di un vecchio modello, iniziate a preoccuparvi.

Ha infatti preso a circolare un ransomware, chiamato Cr1ptT0r, che prende di mira proprio questi dispositivi (quando sono connessi a Internet, oppure da un computer infetti nella rete locale), cifrando i file e chiedendo il pagamento di un riscatto per restituirli al legittimo proprietario.

Al momento le informazioni disponibili su Cr1ptT0r sono poche, ma è evidente che preferisce colpire i modelli di NAS meno recenti, nei quali il firmware ormai non viene più aggiornato e che, quindi, si porteranno dietro per sempre le vulnerabilità presenti.

È stato scoperto dopo la segnalazione di un utente di Bleeping Computer, il quale ha segnalato la presenza del malware sul proprio NAS DNS-320, un dispositivo aggiornato l'ultima volta nel 2016.

Il sito è riuscito a contattare uno dei creatori del malware, il quale ha da un lato confermato che quel particolare modello è stato infettato poiché il firmware è costellato di falle e dall'altro ammesso che i piani per Cr1ptT0r sono più ambiziosi.

Sebbene abbiano scritto il ransomware per colpire inizialmente i sistemi embedded basati su Linux, i suoi creatori affermano che esso è in grado di adattarsi per colpire anche i sistemi Windows.

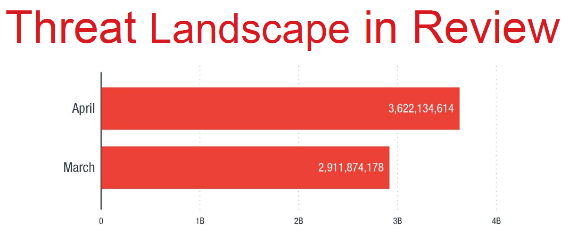

Inoltre, nonostante al momento Cr1ptT0r non abbia ancora infettato un numero significativo di dispositivi, l'obiettivo è fare in modo che si diffonda il più possibile per consentire ai suoi autori di realizzare il loro sogno: fare un sacco di soldi con le richieste di riscatto.

|

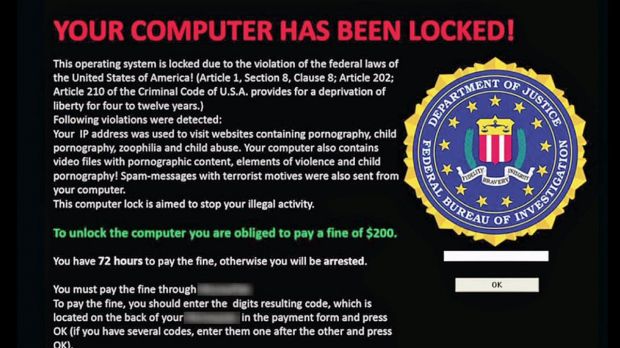

Il funzionamento del ransomware è del tutto analogo a quello degli altri esemplari della famiglia: una volta che ha preso possesso di un dispositivo ne cifra i file, lasciando soltanto un file di testo leggibile, all'interno del quale ci sono le istruzioni per eseguire i pagamenti e farsi consegnare la chiave per decifrare i documenti.

Allo stato attuale Cr1ptT0r viene già riconosciuto da alcuni antivirus, e fortunatamente il loro numero va aumentando con il passare del tempo.

In ogni caso, oltre alle solite raccomandazioni di sicurezza (non aprire allegati provenienti da sconosciuti, per esempio), gli utenti farebbero bene a scollegare i propri NAS da Internet, soprattutto se non vengono più rilasciati aggiornamenti del firmware da un po'.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Commenti all'articolo (ultimi 5 di 15)

8-5-2019 23:59

2-3-2019 19:39

2-3-2019 18:20

2-3-2019 16:25

2-3-2019 15:36

Inserisci un commento - anche se NON sei registrato

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Il Bersaglio - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?

Kar.ma