L'insostenibile debolezza del middleware: log4j

Cassandra Crossing/ Le vulnerabilità dell'ecosistema software globale non nascono dai codici delle applicazioni web, ma da oscure e comunissime librerie.

[ZEUS News - www.zeusnews.it - 13-12-2021]

Come i 24 indefessi lettori di Cassandra sanno bene, la nostra profetessa preferita in passato si è occupata attivamente di sicurezza informatica. La cosa più interessante che ricorda fu, nel lontanissimo 2011 o giù di lì e in quel di Berlino, all'Universalhall-de, la partecipazione a una sola (purtroppo) delle ultime edizioni di PH-Neutral forse l'edizione 0x7db, conferenza hacker pubblica e a pagamento, ma frequentabile solo con la presentazione di almeno due ex-partecipanti, disgraziatamente ormai estinta. Ancora oggi devo ringraziare un paio di persone, anzi due carissimi amici e amiche, che mi suggerirono di andare e mi presentarono. Chissà se si ricordano ancora...

Il nome PH-Neutral esprime il concetto di "punto di equilibrio", luogo dove grey hat e white hat potevano incontrarsi tra pari. Un evento memorabile, simile a un CCC Camp condensato in poco più di 24 ore (birra, danze e altro incluse). A differenza del CCC il livello delle poche presentazioni (mattina e pomeriggio) era stratosferico (al CCC fanno anche molte "marchette"), e gli speaker erano di una bravura tale da risultare comprensibili a tutti, persino a Cassandra.

L'intervento che più mi colpì fu quello di un esperto di sicurezza nello sviluppo web (settore che allora cominciava a esplodere) che spiegò, con esempi comprensibilissimi, il fatto che le prossime grandi vulnerabilità del web sarebbero derivate non dal codice scritto dai programmatori delle applicazioni stesse, ma da errori presenti negli infiniti pezzi di software che dovevano includere nelle applicazioni, librerie e middleware.

Queste vulnerabilità sarebbero state sia veri e propri errori nel codice delle librerie stesse, sia errori di "interfacciamento" tra i diversi pezzi, dovuti ad API mal documentate o la cui documentazione, per la fretta, nessuno aveva il tempo di leggere a fondo.

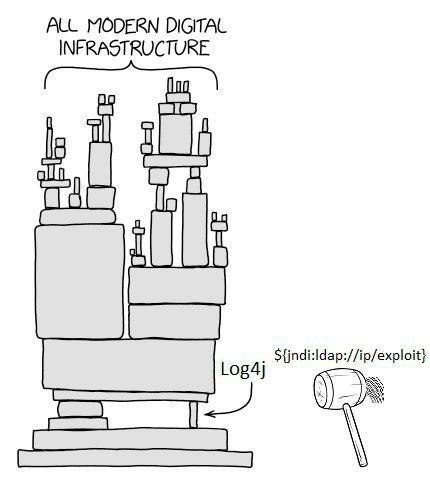

È notizia di questi giorni la scoperta di una vulnerabilità gravissima in un componente piccolo piccolo dei programmi Java; l'umile Log4j che come il suo fratellone Unix-like Syslog (a sua volta costola di Sendmail, ma finiamola qui) esiste per scrivere in file di testo cosiddetti "di log" quello che succede, soprattutto gli errori, durante l'esecuzione di un programma Java. Sì, i file di log, quegli "inutili" file che talvolta intasano i computer e gli smartphone, che servono per capire cosa non funziona quando l'aggeggio si pianta, e sono inoltre pane e delizia per chi si occupa di Computer Forensics.

Log4j è una libreria Java che svolge questo umile compito, e che è inclusa in quasi tutti i programmi Java, che a loro volta sono inclusi in quasi ogni servizio web al mondo. Qui trovate la traduzione dal cinese di un buon articolo riassuntivo sulla questione.

Come riassumere le possibili conseguenze della questione? "Undici anni fa l'avevano già detto?" "È una questione così banale che qualunque programmatore da sempre sa che dobbiamo conviverci?" Oppure, in maniera più originale e accessibile, e in tempi in cui la Cyberwar si è già materializzata (memento Stuxnet!), possiamo affermare che "tra la gente normale, anche tra i normali addetti ai lavori, quasi nessuno si rende conto del pericolo, e di quanto possa essere facile restare disconnessi, al buio e all'asciutto come primo atto della prossima guerra?"

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

|

Scrivere a Cassandra - Twitter - Mastodon

Videorubrica "Quattro chiacchiere con Cassandra"

Lo Slog (Static Blog) di Cassandra

L'archivio di Cassandra: scuola, formazione e pensiero

Colpevoli di ransomware

Il Wi-Fi che ti spia

Commenti all'articolo (ultimi 5 di 8)

26-12-2021 15:04

26-12-2021 15:01

15-12-2021 19:05

14-12-2021 20:12

14-12-2021 12:36

Inserisci un commento - anche se NON sei registrato

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Il Bersaglio - Internet - generale:

Girls In Your Town - No Selfie - Anonymous Casual

Dating - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?

Gladiator