Perché i keylogger rappresentano un pericolo

I keylogger - parte seconda

[ZEUS News - www.zeusnews.it - 10-05-2007]

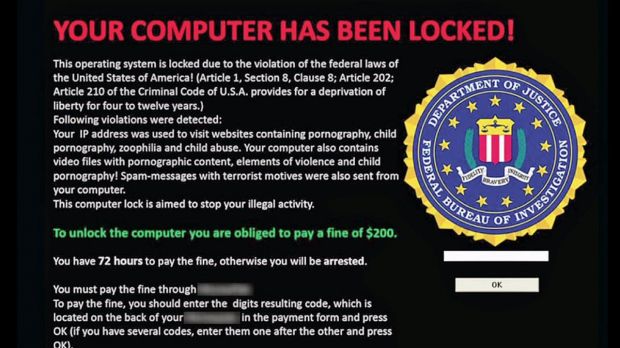

A differenza di altri tipi di programmi maligni, i keylogger non rappresentano alcun pericolo per il sistema in se stesso. Tuttavia, questi possono portare un grave pericolo per gli utenti, in quanto possono essere usati per intercettare password ed altre informazioni confidenziali inserite attraverso la tastiera del computer.

Come conseguenza, i criminali della rete possono appropriarsi di codici PIN e numeri di conto per sistemi di pagamenti on-line, password per conti di giochi online, indirizzi e-mail, user name, e-mail password, etc.

Una volta che un criminale della rete si è impossessato di informazioni confidenziali dell'utente, può trasferire denaro dal conto dell'utente o accedere ai conti dei siti di giochi on-line. Sfortunatamente, l'accesso a informazioni confidenziali può alle volte portare a conseguenze ben più serie che ad una perdita di qualche dollaro.

I keylogger, il phishing e il social engineering (vedi Computers, Networks and Theft) rappresentano oggi i principali metodi utilizzati per le frodi in rete. Gli utenti che sono a conoscenza dei problemi di sicurezza possono facilmente proteggersi contro il phishing ignorando le e-mail sospette e non inserendo alcuna informazione personale all'interno di siti web a cui le email indirizzano.

Comunque, per gli utenti è molto più difficile combattere i keylogger: l'unico metodo possibile è quello di usare una soluzione di sicurezza appropriata, anche se di solito risulta impossibile per l'utente capire che è stato installato un keylogger all'interno della sua macchina.

Secondo Cristine Hoepers, manager del Computer Emergency Response Team del Brasile per la Commissione di Guida di Internet, i keylogger hanno tolto i phishing dal primo posto nella classifica dei metodi più utilizzati per rubare informazioni confidenziali. Inoltre, i keylogger stanno diventando sempre più sofisticati in quanto tengono traccia dei siti web visitati dall'utente e registrano soltanto le battute della tasiera per entrare nei siti web di particolare interesse per i criminali della rete.

Negli anni recenti abbiamo assisitito ad un considerevole aumento nel numero di diversi tipi di programmi maligni che possiedono delle funzionalità di keylogging. Nessun utente Internet è immune dai criminali della rete, non importa in che parte del mondo sia e in quale organizzazione lavori.

1 - I keylogger

2 - Perché i keylogger rappresentano un pericolo

3 - Come vengono utilizzati dai criminali della rete

4 - Aumento dell'uso dei keylogger

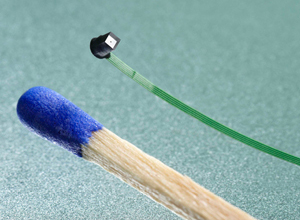

5 - Come si costruiscono i keylogger

6 - Come si diffondono i keylogger

7 - Protezione contro i keylogger

8 - Conclusioni

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

|

|

|

Commenti all'articolo (2)

13-5-2007 08:09

11-5-2007 12:17

|

|

||

|

- Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Al caffe' dell'Olimpo:

[GIOCO] Il Bersaglio - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Motori di ricerca:

I motori di ricerca & la privacy - Linux:

Infloww su linux, si può?

pc1751