L'Academy degli Oscar e la Linux Foundation insieme per l'open source nel cinema

[ZEUS News - www.zeusnews.it - 14-08-2018]

Per la maggioranza degli utenti comuni - bisogna riconoscerlo - l'open source in sé ha un'importanza marginale.

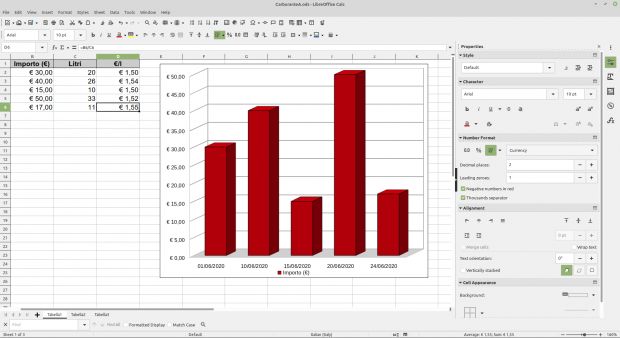

Magari usano software come Mozilla Firefox o LibreOffice, ma generalmente non si soffermano a pensare che tutto ciò è frutto del lavoro di programmatori e aziende che operano su codice liberamente disponibile e, spesso, preferiscono orientarsi su alternative closed come Microsoft Office e Windows.

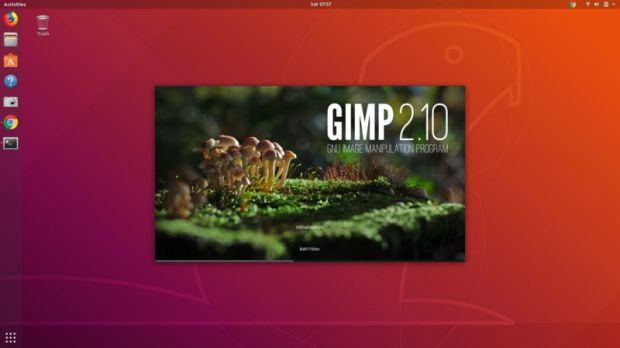

Eppure ci sono campi in cui l'open source è ampiamente considerato. Non stiamo parlando soltanto del mondo dei server, dove sistemi come Linux dominano praticamente incontrastati, ma di quello del cinema.

Sono infatti un'infinità le case cinematografiche che usano, per le loro produzioni, software open source.

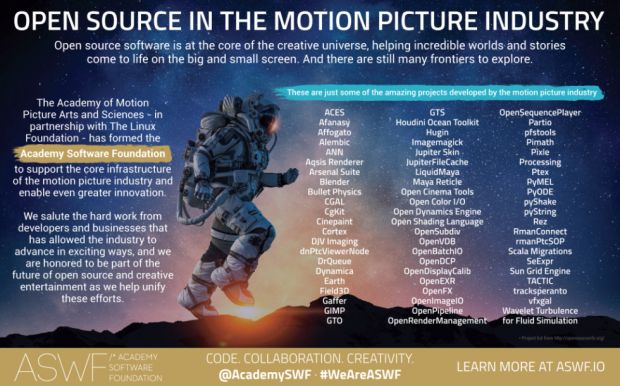

Riconoscendo tale importanza, l'Academy for Motion Picture Arts and Sciences - nota in tutto il mondo per l'assegnazione dei premi Oscar - ha iniziato una collaborazione con la Linux Foundation per dar vita alla Academy Software Foundation.

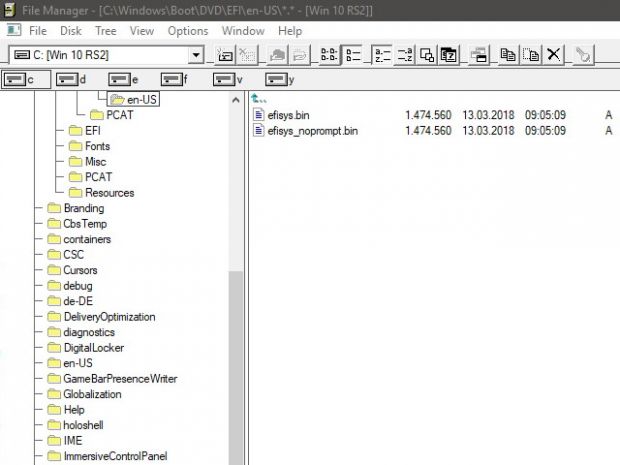

Questa nuova realtà nasce dopo due anni di studi, durante i quali l'Academy ha rilevato che l'80% del mondo cinematografico già si affida a soluzioni open source, ma anche che il panorama delle licenze e delle diverse versioni del software è complicato.

La nuova Fondazione ha quindi lo scopo di promuovere il coordinamento e la collaborazione nell'uso delle tecnologie open source, sia per quanto riguarda il cinema propriamente detto, sia nel campo degli altri media, dalla realtà virtuale all'ingegneria del suono.

Grazie al coordinamento della Academy Software Foundation dovrebbe diventare più semplice contribuire allo sviluppo dei vari progetti e garantire che essi vengano mantenuti e restino accessibili anche dopo che gli sviluppatori originari hanno magari smesso di lavorarvi, oppure hanno lasciato l'azienda presso la quale li hanno ideati.

Al momento della presentazione alla Fondazione avevano già aderito diversi nomi noti tra cui Disney, Intel, Unreal Engine, Dreamworks e WETA Digital.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Commenti all'articolo (0)

|

|

||

|

- Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Al caffe' dell'Olimpo:

[GIOCO] L'utente dopo di me - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Motori di ricerca:

I motori di ricerca privati - Linux:

Infloww su linux, si può? - Pc e notebook:

Caricare pc power bank - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Sicurezza:

Account cloni Whats App - attenzione! - Al Caffe' Corretto:

btp valore - Pronto Soccorso Virus:

Sito insicuro e notifiche firefox