Le parole di Internet: extortionware

[ZEUS News - www.zeusnews.it - 12-04-2021]

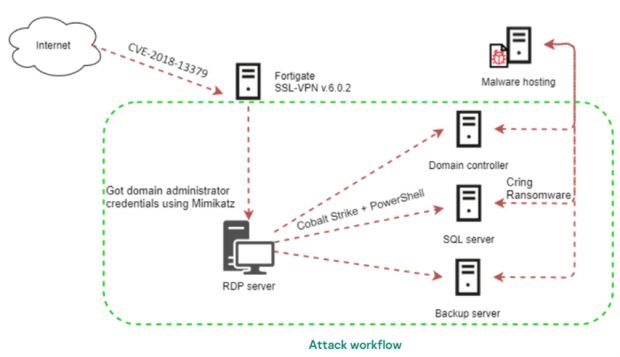

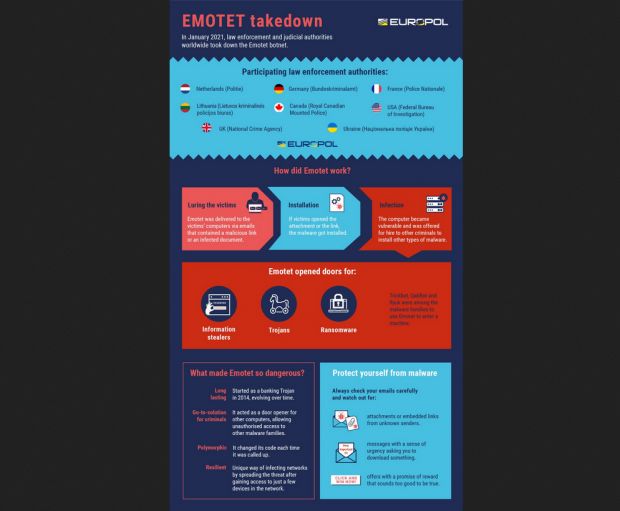

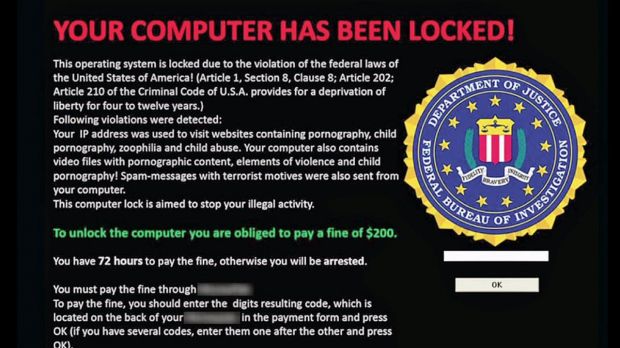

Ormai conosciamo fin troppo bene il ransomware, ossia la tecnica di attacco informatico che consiste nel penetrare nei sistemi informatici della vittima, cifrarne i dati e poi chiedere un riscatto per dare alla vittima la chiave di decrittazione.

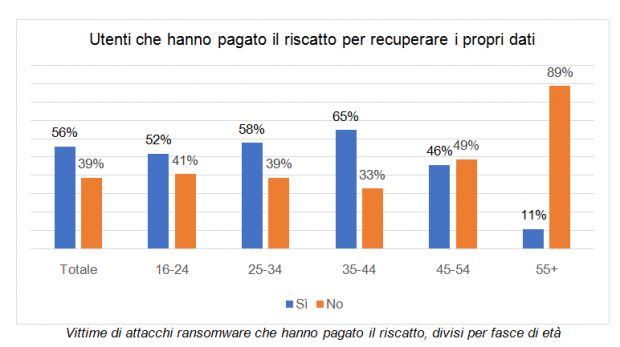

Questa tecnica purtroppo funziona molto bene per i criminali, ma richiede comunque un certo sforzo da parte loro: il malware che usano per cifrare i dati della vittima deve non solo funzionare nel senso di bloccarli con una password impossibile da indovinare, ma deve anche garantire che una volta pagato il riscatto la vittima riesca a decrittare tutto correttamente. Se si spargesse la voce che è inutile pagare il riscatto perché tanto i dati non sono recuperabili, alle vittime passerebbe in fretta la tentazione di cedere al ricatto e mandare soldi ai ricattatori.

Questo vuol dire che il criminale deve spesso impegnarsi a fornire assistenza tecnica alla vittima, e farlo in maniera efficace. Può sembrare surreale, ma ho assistito a casi di questo genere nei quali il ricattatore è stato un helpdesk più servizievole e competente di tanti servizi commerciali legali.

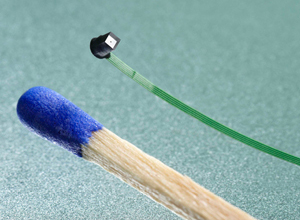

Ma i criminali sono sempre alla ricerca di modi per ottimizzare le proprie attività, e quindi dopo il ransomware è arrivato l'extortionware: un attacco nel quale il malvivente non ha bisogno di fornire assistenza tecnica, perché non ha crittato i dati della vittima, ma li ha semplicemente copiati e chiede soldi per non pubblicarli e non causare danni alla reputazione personale o aziendale.

La BBC descrive, per esempio, il caso di un responsabile informatico di un'azienda statunitense che è stato ricattato dai criminali che hanno scoperto la sua collezione segreta di pornografia digitale e hanno pubblicato online schermate con tutti i dettagli; un altro caso riguarda un'altra azienda statunitense che viene ricattata pubblicando il nome utente e la password usate da un suo dipendente per frequentare un sito pornografico.

Non sempre, però, il ricatto riguarda la minaccia di divulgare abitudini private sensibili. La BBC cita anche un tentativo di estorsione che riguarda delle mail trafugate che dimostrerebbero frodi assicurative in un'azienda canadese e il caso di una catena di cliniche di chirurgia estetica ricattata con la minaccia di pubblicare le foto "prima e dopo" dei clienti.

Il problema di questa tecnica di attacco è che rende abbastanza inutili le difese sviluppate finora contro il ransomware. Con l'extortionware non c'è nulla da ripristinare: i dati imbarazzanti hanno ormai preso il volo e non c‘è modo di toglierli dalle mani di chi li ha trovati.

L'unica difesa possibile è preventiva e comportamentale: i dipendenti (e, diciamolo, soprattutto i dirigenti) non devono tenere sui server aziendali (o sui computer portatili aziendali che vengono affidati a loro) dati personali che potrebbero causare un danno di reputazione se trafugati, e i dati effettivamente necessari per lavoro devono essere custoditi in maniera sicura e il più possibile isolata da accessi via Internet che ne consentano l'esportazione in massa.

È difficile quantificare il costo globale del ransomware (in generale, incluso l'extortionware), visto che spesso le vittime non dichiarano di essere state colpite, ma secondo Emsisoft (citata da BBC) il totale per il 2020, compresi i pagamenti e i costi di ripristino e di inattività ammonterebbero a circa 170 miliardi di dollari.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

|

|

|

(C) by Paolo Attivissimo - www.attivissimo.net.

Distribuzione libera, purché sia inclusa la presente dicitura.

Gli attacchi ransomware diventano sempre più sofisticati

Ransomware: attacchi di opportunità

Attacchi informatici nell'era della pandemia

Attacco ransomware mette in ginocchio Luxottica

Ransomware blocca ospedale, muore una paziente

Un caso di ransomware finito bene offre lezioni utili per tutti

Commenti all'articolo (1)

17-4-2021 11:58

|

|

||

|

- Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Al caffe' dell'Olimpo:

[GIOCO] Il Bersaglio - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Motori di ricerca:

I motori di ricerca & la privacy - Linux:

Infloww su linux, si può?

Gladiator