Zeus News è un notiziario dedicato a quanto avviene nel mondo di Internet, dell'informatica, delle nuove tecnologie e della telefonia fissa e mobile: non è un semplice amplificatore di comunicati stampa ma riserva ampio spazio ai commenti e alle riflessioni, proponendosi quale punto di osservazione libero e indipendente.

Newsletter n. 1500

|

|

|

News - Invece di inserire Pin bisogna appoggiare un dito sul lettore. Il sistema riconosce lo schema delle vene. (9 commenti) | ||

| 13-05-2010 | ||

|

|

News - IL TEST DI ZEUS - Il Vivaz unisce uno smartphone multimediale e una fotocamera di buona qualità. (1 commento) | |

| 17-05-2010 | |

|

|

|

News - Outlook subisce i maggiori cambiamenti. Ma tutte le applicazioni si arricchiscono di funzioni. E si lavora anche online. (16 commenti) | ||

| 13-05-2010 | ||

|

|

|

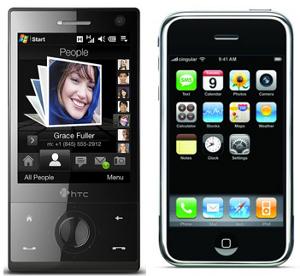

News - L'azienda taiwanese accusa Apple di aver violato cinque brevetti. Chiede il ritiro dal commercio di iPod, iPhone e iPad. (2 commenti) | ||

| 13-05-2010 | ||

|

|

|

News - Anche l'ex Garante Privacy osteggia il disegno di legge sulle intercettazioni telefoniche, telematiche e ambientali. (18 commenti) | ||

| di Veronica Ciarumbello, 13-05-2010 | ||

|

|

|

News - La nuova generazione mostra colori più vividi e un contrasto più intenso. (2 commenti) | ||

| 13-05-2010 | ||

|

|

|

News - Presto arriverà il tablet di Google. Ma anche Archos, Dell e Motorola sono pronti a entrare nel mercato. (2 commenti) | ||

| 13-05-2010 | ||

|

|

|

Flash - L'ultimo giocatore online si è arreso ed è uscito da Xbox Live. (4 commenti) | ||

| 13-05-2010 | ||

Sondaggio

|

Giugno 2026

Microsoft: sistema operativo e app sono al capolinea. È l'ora degli agenti IA

Quousque tandem abutere, Ursula, patientia nostra?

Grave falla in 7-Zip

Maggio 2026

Denunce ai Carabinieri sull'app IO

Apre Virtual OS Museum: 75 anni di sistemi operativi

Crisi delle memorie, la luce in fondo al tunnel

Copilot invade Excel

49.000 persone senza elettricità: il fornitore preferisce alimentare i datacenter della IA

Gmail, lo spazio gratuito si riduce a 5 Gbyte

Crisi della RAM, in vendita DDR 5 false con i chip in fibra di vetro

Windows 11 accelera davvero

Password in chiaro nella memoria di Edge

Google Chrome scarica un modello AI da 4 GB senza avvisare gli utenti

Ubuntu spinge sull'IA e divide gli utenti

Disastro PocketOS: l'agente IA cancella database e backup in pochi secondi senza supervisione

Tutti gli Arretrati

Accadde oggi - 7 giugno

- Al caffe' dell'Olimpo:

[GIOCO] Associazioni di idee - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?