Come un film di spionaggio

Mikko Hypponen spiega come hackerare una banca.

- Articolo multipagina2 / 2

[ZEUS News - www.zeusnews.it - 24-07-2016]

Questo è un articolo su più pagine: ti invitiamo a leggere la pagina iniziale

Mikko Hypponen spiega come hackerare una banca

Per riuscire a entrare nell'edificio della banca, Tom s'è presentato a un evento formale con una falsa identità. Quindi ha chiesto a uno degli invitati legittimi di essere accompagnato alla toilette. Quando ne è riemerso, 45 minuti dopo, l'accompagnatore era scomparsa.

Era ciò che Tom desiderava. Armato del suo portatile e di una certa faccia tosta, s'è diretto verso gli uffici: siccome aveva l'aria di chi sapeva ciò che faceva e dove stava andando, nessuno gli ha posto domande.

È riuscito così a connettere il proprio portatile alla rete aziendale, compiendo quindi perfettamente la missione che F-Secure gli aveva affidato.

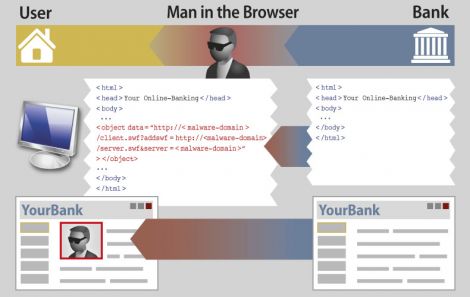

Con l'accesso ottenuto avrebbe potuto spostare fondi all'estero, di fatto prosciugando i conti corrente: dopotutto, generalmente è il denaro il movente di questo genere di azioni.

Ma avrebbe anche potuto causare gravi danni alla banca per il puro gusto della distruzione: un dipendente scontento, un'azienda rivale o una nazione ostile potrebbe assoldare qualche hacker (magari tra quelli che offrono i propri servigi nel dark web) per svolgere questo lavoro. Di solito chi fa questo cose è un tipo paziente, che spendendo anche mesi di osservazione riesce a raggiungere l'obiettivo.

Tom non voleva né fare danni né rubare alcunché, ma ha deciso di vedere fino a dove potesse ancora spingersi.

Avendo scoperto che il mainframe rispondeva a un ping in due millisecondi, ha dedotto che esso doveva trovarsi nello stesso edificio. Probabilmente nei sotterranei, cinque piani sotto di lui.

Come fare per scendere senza destare sospetti e senza possedere un pass? Facendosi ancora una volta aiutare dalle persone autorizzate.

Tom ha iniziato a seguire i dipendenti che stavano evidentemente andando nella sua stessa direzione (e che certamente possedevano un'autorizzazione con cui aprire le porte), intavolando con loro brevi chiacchierate e fingendo di essere qualcuno conosciuto tempo prima.

Il segreto per muoversi senza dare nell'occhio - spiega Hypponen - sta nell'evitare la furtività. «Non cercate di nascondervi, siate ben visibili, perché nessuno si aspetta che lo facciate se siete un estraneo» spiega il capo-ricercatore di F-Secure.

|

Così, tra un «Come va? È una vita che non ci si vede!» e un «Allora, hai poi fatto quella cosa che dicevi?», Tom ha attraversato tutte le porte in compagnia di perfetti sconosciuti coi quali millantava, se non un'antica amicizia, quantomeno una cordiale conoscenza. E così è sceso di tre piani.

Poi, la sfortuna. Tom ha incontrato la stessa persona che l'aveva accompagnato alla toilette, il quale l'ha riconosciuto e, insospettito, gli ha detto che avrebbe dovuto segnalare la sua presenza in quanto era una violazione della sicurezza.

Davanti a quella che pareva la fine certa del suo viaggio, Tom ha gettato la maschera, rivelando di essere un inviato di F-Secure incaricato di testare i sistemi di sicurezza. Il suo ospite, rassicurato da tali parole, l'ha così piantato in asso, lasciandolo libero di proseguire e anzi augurandogli buona giornata.

Incredulo, Tom è riuscito a scendere fino al mainframe e a scattarsi un selfie con esso, a riprova di quanto una faccia tosta apra più porte di un grimaldello.

«Sono le persone a essere l'anello debole» - conclude Hypponen - «perché non si possono patchare le persone. Non c'è niente da fare».

Certo, per violare un sistema occorrono anche conoscenze tecniche ma, a quanto pare, a essere davvero indispensabile è una robusta faccia di bronzo.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Commenti all'articolo (ultimi 5 di 6)

31-8-2018 10:49

28-6-2016 14:05

28-6-2016 14:05

Inserisci un commento - anche se NON sei registrato

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Il Bersaglio - Internet - generale:

Girls In Your Town - No Selfie - Anonymous Casual

Dating - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?