Petya, come funziona: i dettagli tecnici

- Articolo multipagina6 / 11

- 1. Kaspersky: il ramsonware russo non è Petya

- 2. Petya, oltre al danno la beffa: i dati non si recuperano

- 3. Petya non colpisce solo gli utenti con software obsoleto

- 4. Non più Petya, scoperto Nyetya

- 5. Il ransomware ha raggiunto un nuovo livello

- 6. Petya, come funziona: i dettagli tecnici

- 7. Cosa devono fare gli utenti al più presto

- 8. Una startup italiana per proteggere distinguendo i tracker buoni da quelli cattivi

- 9. L'Italia è il secondo Paese più colpito da Petya

- 10. Petya non cripta i dati, ma li distrugge

- 11. Ransomware NotPetya in tutto il mondo, il punto della situazione

[ZEUS News - www.zeusnews.it - 04-07-2017]

Questo è un articolo su più pagine: ti invitiamo a leggere la pagina iniziale

Kaspersky: il ramsonware russo non è Petya

Di Petya abbiamo già parlato fin dallo scorso anno, ma il ransomware si ripresenta occasionalmente con nuove vesti, l'ultima volta come "GoldenEye". Questa nuova ondata di infezioni presenta una sola differenza: è la prima volta che Petya sfrutta un exploit proveniente dall'arsenale di un'agenzia di intelligence, portato tristemente alla ribalta con WannaCry.

Secondo le ultime notizie diffuse dalle regioni inizialmente interessate dall'attacco e dai media, l'ondata di infezioni con il ransomware di Petya ha colpito numerosissime organizzazioni governative e private in Europa come negli Stati Uniti, tra cui una grande compagnia petrolifera, costretta - secondo indiscrezioni - a passare ai server di backup per garantire la continuità della produzione, aziende per la fornitura di energia elettrica, società di logistica e l'aeroporto di Kiev, chiuso nel tardo pomeriggio di ieri per le conseguenze dell'infezione, oltre a sistemi di pagamento elettronico in uso presso supermercati.

Nel frattempo, primi pagamenti del riscatto richiesto sono già stati versati su quello che - al momento - risulta essere l'unico portafoglio bitcoin per il quale si riconosca una relazione diretta con l'attuale campagna. Sconsigliamo fortemente di pagare qualsiasi riscatto. Non necessariamente il pagamento assicura che si possa di nuovo disporre dei file cifrati.

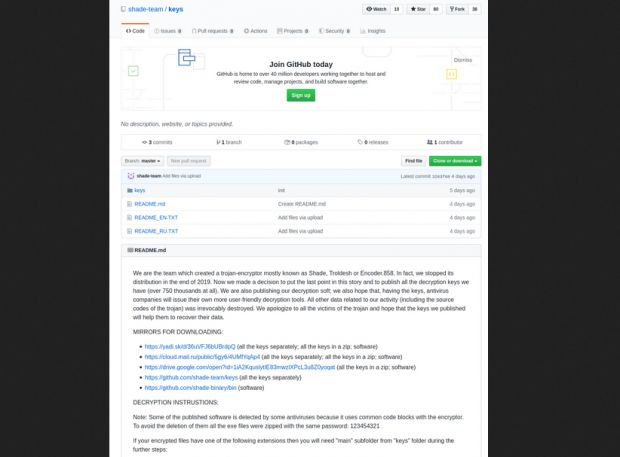

Tra l'altro, una volta scoperto che cybercriminali si stavano avvalendo di una casella di posta elettronica Posteo per lanciare l'attacco su larga scala, il provider tedesco ha bloccato l'accesso alla casella e ha informato l'Ufficio Federale per la Sicurezza Informatica. I cybercriminali non hanno più accesso alle mail ivi inviate.

Dalle analisi condotte e da risultanze condivise dalle community, l'origine dell'ondata di infezioni è stata individuata nella compromissione di un meccanismo di aggiornamento di un software ampiamente utilizzato per la contabilità. Le prime vittime sono state infettate proprio tramite l'aggiornamento di tale software.

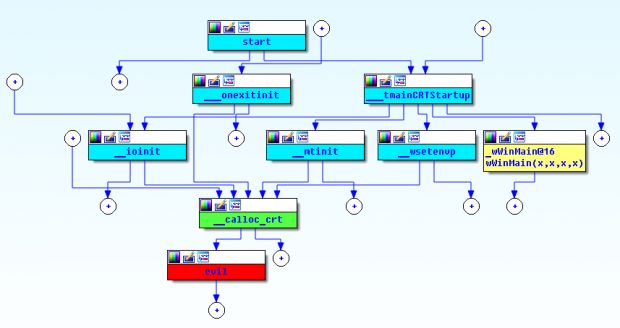

Pur avvalendosi di Eternalblue per infettare la rete locale, a differenza di Wannacry il "nuovo" Petya non si propaga tramite Internet. Cerca invece accesso alle credenziali di amministratore per poter inserire i propri file in cartelle $admin condivise in rete.

Anche la cifratura mostra tratti familiari: il ransomware verifica se ha modo di accedere ai privilegi di amministratore per sovrascrivere alcune aree del disco rigido. Qualora l'esito sia positivo, viene forzato il reboot di una macchina infetta dopo aver subito un crash. Al contrario di quanto presentato da alcuni rapporti comparsi su piattaforme di social media, in questo ransomware non è presente alcun "killswitch".

All'attuale stato delle cose, la componente che dà luogo alla diffusione dell'ultima variante di Petya pare funzionare meglio di WannaCry su Windows XP. Oltre a ciò, la versione corrente cancella il registro degli eventi di Windows durante il processo di infezione.

Il ransomware prende di mira file con le seguenti estensioni: .3ds .7z .accdb. ai. asp .aspx .avhd .back .bak .c .cfg .conf .cpp .cs .ctl .dbf .disk .djvu .doc .docx .dwg .eml .fdb .gz .h .hdd .kdbx .mail .mdb .msg .nrg .ora .ost .ova .ovf .pdf .php .pmf .ppt .pptx .pst .pvi .py .pyc .rar .rtf .sln .sql .tar .vbox .vbs .vcb .vdi .vfd .vmc .vmdk .vmsd .vmx .vsdx .vsv .work .xls. xlsx .xvd .zip

G DATA ha riscontrato una generalizzata confusione nell'assegnare un nome all'attuale variante del ransomware "Petya". La base di codice è indubbiamente quella di Petya / Misha / GoldenEye, per questo motivo inizialmente intendevamo procedere usando il nome "Petya".

Altri lo hanno chiamato NotPetya, EternalPetya, PetyaBlue, Petna, PetyaWrap, Petrwrap, SortaPetya, Nyetya, Expetr e altri. Pur avendo deciso di fare riferimento a questa particolare nuova variante con il nome Petna, la denominazione con cui il ransomware è identificato resta invariata.

Ci sono diverse misure efficaci per prevenire infezioni o quanto meno mitigare i rischi:

1) Installare l'ultimo aggiornamento di Windows se possibile. Questo aggiornamento (disponibile dal mese di marzo - come già indicato nel caso di WannaCry) chiude le falle di cui si avvale l'exploit Eternalblue.

2) Per prevenire infezioni attraverso l'interfaccia di gestione di Windows (WMI), gli amministratori di sistema dovrebbero prendere alcune precauzioni, come raccomandato da Microsoft.

3) L'esecuzione di un codice da remoto attraveso PSExec o WMI richiede privilegi di amministratore: si sconsiglia di garantire tali privilegi ai normali utenti.

4) Se si nota un'infezione prima che appaia la richiesta di riscatto, spegnere immediatamente il sistema. Non riavviare la macchina in nessun caso: c'è la possibilità che non tutto sia stato cifrato prima dello spegnimento forzato.

Sono disponibili ulteriori dettagli tecnici e aggiornamenti.

Ti invitiamo a leggere la pagina successiva di questo articolo:

Cosa devono fare gli utenti al più presto

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Commenti all'articolo (ultimi 5 di 10)

12-7-2017 07:49

7-7-2017 17:38

Inserisci un commento - anche se NON sei registrato

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Associazioni di idee - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?