Mac alla mercé dei clic invisibili, dati personali degli utenti a rischio

[ZEUS News - www.zeusnews.it - 14-08-2018]

Sono sempre interessanti le informazioni che emergono dalle conferenze sulla sicurezza, come la recente Defcon 2018 che si è svolta a Los Angeles dal 9 al 12 agosto.

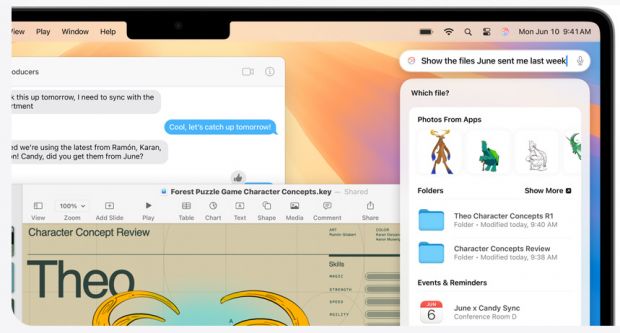

Per esempio, quanti utenti comuni - prima che Patrick Wardle ne facesse un caso - sapevano che macOS ha un meccanismo noto come clic sintetici o clic invisibili?

Si tratta di una caratteristica che consente ad alcuni programmi - come gli AppleScript - di simulare la pressione di un clic con il pulsante del mouse da parte dell'utente, anche se l'utente in realtà non ha minimamente agito.

L'idea è che in questo modo si possano automatizzare processi che altrimenti richiederebbero la presenza dell'utente stesso, oppure facilitare l'uso di determinate funzioni a utenti con disabilità.

Per evitare gli ovvii problemi di sicurezza che una funzionalità del genere comporta, i clic invisibili non possono agire su alcuni pulsanti "delicati", come i popup che richiedono il permesso di eseguire certe azioni e offrono alternative del tipo Continua e Annulla.

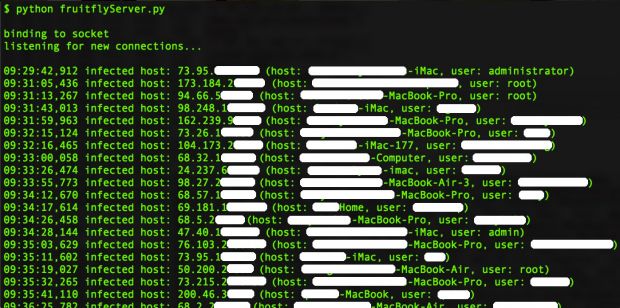

Ebbene, già qualche mese fa Wardle aveva dimostrato come sia possibile usare i clic invisibili in maniera fraudolenta, scoprendo che è possibile adoperarli per accedere al portachiavi (la funzione di macOS che conserva le password) e per installare estensioni del kernel tramite le quali prendere il controllo del sistema.

Apple allora intervenne e rilasciò una patch per evitare quel tipo di comportamento, ma ora Wardle ha scoperto che altri pericoli dello stesso tipo sono tuttora presenti in macOS.

Alla Defcon egli ha infatti dimostrato come, sfruttando i clic invisibili, del malware possa accedere alle parti del sistema che contengono i dati personali dell'utente.

|

macOS protegge questi dati chiedendo conferma dell'accesso (operazione per la quale l'utente deve fare clic con il mouse e che teoricamente sarebbe impossibile per il sistema automatico), e l'hacker ha mostrato che è possibile scrivere un automatismo che usa i clic sintetici per simulare un clic reale che dia il via libera all'accesso ai dati sensibili.

Le tecniche mostrate da Wardle sono varie. Per esempio, si può sfruttare il fatto che si può creare un malware in grado di capire quando l'utente non è presente (perché, per esempio, il computer è in attivo da un po') prima di presentare la schermata di richiesta d'accesso sulla quale poi farà clic in maniera invisibile, oppure si può abbassare la luminosità dello schermo per cercare di non far notare a chi sia davanti al display quanto sta succedendo.

Wardle afferma di aver avvisato più volte Apple dal fatto che in macOS sono presenti problemi tutto sommato «banali» ma «seri» dal punto di vista della sicurezza, ma a parte l'intervento di qualche mese fa non ha notato alcuna intenzione di modificare certe pratiche di sistema pericolose.

A parziale consolazione degli utenti c'è il fatto che un malware, per usare la tecnica dei clic invisibili, deve già essere presente sul Mac: se si riesce a evitare di farsi infettare, si possono dormire sonni tranquilli.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Commenti all'articolo (2)

17-8-2018 16:26

15-8-2018 11:34

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Il Bersaglio - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?

Gladiator