Le vulnerabilità nei caricatori delle auto elettriche potrebbero danneggiare le reti domestiche

[ZEUS News - www.zeusnews.it - 18-12-2018]

Le macchine elettriche moderne vengono costantemente testate per individuare eventuali vulnerabilità, ma alcuni dei loro accessori fondamentali, come i caricatori, sono spesso trascurati. Gli esperti di Kaspersky Lab hanno scoperto che i caricatori per veicoli elettrici (EV) forniti da un importante vendor presentavano delle vulnerabilità che avrebbero potuto essere sfruttate dai criminali informatici; le conseguenze di un cyberattacco di questo tipo potrebbero comprendere anche il danneggiamento della rete elettrica domestica.

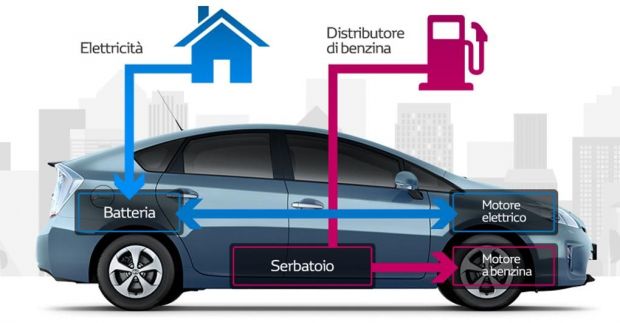

Negli ultimi tempi il tema dei veicoli elettrici è spesso al centro dell'attenzione, dal momento che il loro sviluppo può apportare un contributo vitale alla sostenibilità ambientale. In alcune zone, i punti di ricarica pubblici e privati si stanno diffondendo sempre di più.

Il crescente interesse per i veicoli elettrici ha portato anche gli esperti di Kaspersky Lab a fare delle verifiche e a controllare i caricatori domestici, ampiamente disponibili in commercio, che includono la possibilità di accesso da remoto.

I ricercatori hanno scoperto che, se compromessi, questi caricatori connessi potrebbero causare un sovraccarico di corrente, in grado di distruggere la rete cui sono collegati e provocando, nella peggiore delle ipotesi, sia un danno a livello economico, sia il danneggiamento di altri dispositivi connessi alla stessa rete.

I ricercatori hanno trovato, infatti, un modo per avviare i comandi dei caricatori, di fermare il processore di caricamento e anche di impostarlo sulla massima corrente possibile. Mentre nel primo caso si potrebbe arrivare ad impedire a qualcuno di usare la propria auto elettrica, nel secondo si potrebbe addirittura causare il surriscaldamento dei cavi di dispositivi non protetti da fusibili.

Tutto quello che un malintenzionato dovrebbe fare per modificare la quantità di elettricità consumata è ottenere accesso alla rete Wi-Fi cui è collegato il caricatore. Dal momento che i dispositivi sono progettati, in genere, per l'uso domestico, la sicurezza della rete wireless sarà limitata.

Ciò vuol dire che l'attaccante potrebbe ottenere facilmente l'accesso adottando, ad esempio, il metodo "forza bruta" e provando tutte le combinazioni possibili delle password; si tratta di un metodo molto comune: secondo le ultime statistiche il 94% degli attacchi al mondo IoT nel 2018 sono legati al metodo "forza bruta" per la ricerca delle password sul fronte Telnet e SSH.

Una volta effettuato l'accesso alla rete wireless, gli intrusi potrebbero risalire facilmente all'indirizzo IP del caricatore. Questo processo potrebbe consentire loro di sfruttare qualsiasi vulnerabilità e anche di interrompere il funzionamento del dispositivo.

|

Raccomandiamo di mettere in atto le seguenti misure di sicurezza:

1) Procedere regolarmente con gli aggiornamenti di tutti gli smart device alle versioni più recenti. Gli aggiornamenti potrebbero, infatti, contenere delle patch per la risoluzione di vulnerabilità potenzialmente rischiose che, se lasciate senza soluzione, potrebbero dare ai malintenzionati libero accesso ad abitazioni e vite private.

Non utilizzare la password presente di default nel router Wi-Fi o in altri dispositivi; è importante cambiarla, scegliendo combinazioni più sicure, e non utilizzare mai la stessa password per dispositivi diversi.

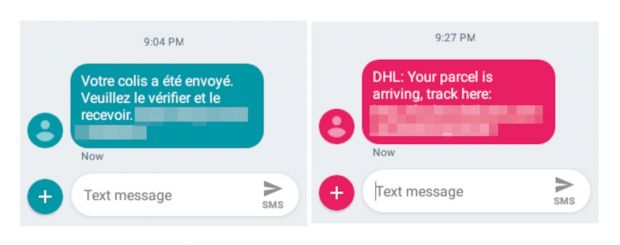

Si raccomanda anche di isolare la rete smart home dalla rete normalmente utilizzata dagli utenti e dalle loro famiglie per la normale navigazione su Internet. Questo assicura che, qualora un dispositivo venisse compresso da un malware generico, magari diffuso attraverso il phishing via email, la rete smart home non venga coinvolta.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Commenti all'articolo (ultimi 5 di 14)

24-12-2018 10:48

23-12-2018 20:07

23-12-2018 17:56

23-12-2018 17:36

23-12-2018 14:34

Inserisci un commento - anche se NON sei registrato

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Il Bersaglio - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?

Gladiator