Phishing: accedere sfruttando l'ingegneria sociale

- Articolo multipagina2 / 3

[ZEUS News - www.zeusnews.it - 15-10-2020]

Questo è un articolo su più pagine: ti invitiamo a leggere la pagina iniziale

Attacchi informatici nell'era della pandemia

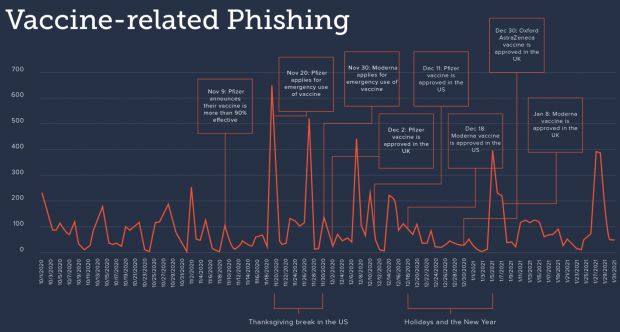

I cyber criminali sono gli psicologi per eccellenza. Studiano attentamente il comportamento umano per scoprire cosa ci entusiasma - e cosa ci porta a "fare clic". Capiscono che le persone desiderano ordine e sicurezza, sono curiose e vogliono rimanere informate. Il phishing si alimenta di questi bisogni umani fondamentali e continua a essere altamente efficace. Secondo il Dbir 2020, è la forma numero uno di violazione sociale.

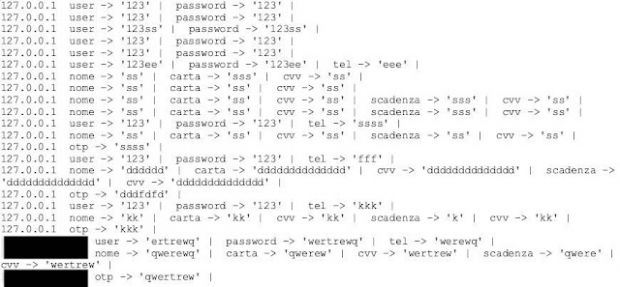

Prendiamo ad esempio gli attacchi di phishing di Office 365. Anche se non sono di per sé una novità, negli ultimi mesi abbiamo osservato un "colpo di scena" in questo approccio che mira a token temporanei (aka access token) generati per consentire il Single Sign-On (Sso) per Microsoft 365 e tutte le applicazioni Microsoft.

Rubando e utilizzando questi token temporanei, gli aggressori possono bypassare l'autenticazione multifattore (Mfa) e persistere in rete "legittimamente" aggiornando il token. Inoltre, anche se un utente cambia la propria password, il token rimane valido e non può essere revocato.

Le applicazioni video e chat - come Microsoft Teams, Slack, WebEx, Zoom e Google Hangouts - sono diventate il nuovo volto dell'organizzazione in questo periodo di lavoro a distanza. Gli aggressori le hanno aggiunte alla loro lista di phishing, utilizzando le stesse tecniche generali che usano da sempre con la posta elettronica.

All'interno di queste applicazioni SaaS, possono facilmente distribuire file e codici pericolosi, e persino Gif per impossessarsi dei dati degli utenti, rubare le credenziali e rilevare account aziendali completi. Oppure, compromettendo le identità digitali dei dipendenti - in particolare di utenti privilegiati come gli amministratori di sistema - gli aggressori possono sviluppare la persistenza e accedere ai dati sensibili inclusi in questi strumenti di collaborazione - report giornalieri, dati finanziari, Ip e altro ancora.

Lavi Lazarovitz, Head of Security Research di CyberArk

Ti invitiamo a leggere la pagina successiva di questo articolo:

Ransomware: attacchi di opportunità

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Commenti all'articolo (2)

5-12-2020 15:18

17-10-2020 17:48

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Il Bersaglio - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?

Gladiator