Quanto è difficile scegliere una password complessa

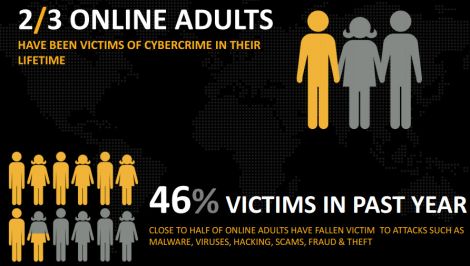

Un utente su due utilizza password che possono essere facilmente compromesse. Colpite soprattutto le nuove generazioni e gli utenti di social network.

[ZEUS News - www.zeusnews.it - 24-09-2012]

Nel Norton Cybercrime Report 2012, Symantec evidenzia che la maggior parte degli utenti di Internet prende contromisure soltanto di base per proteggere se stessi e le proprie informazioni personali, ad esempio eliminando i messaggi e-mail sospetti e prestando attenzione durante l’invio dei dettagli personali online.

Altre importanti precauzioni vengono tuttavia ignorate: il 44% non utilizza password complesse o non cambia le proprie password di frequente; più di un terzo non controlla che nel browser sia presente il simbolo del lucchetto prima di immettere online informazioni personali sensibili, come dati per l’accesso a sistemi bancari.

Inoltre, il report di quest’anno indica che numerosi adulti online non sono consapevoli del modo in cui alcune delle forme più comuni di crimini informatici si sono evolute negli ultimi anni e hanno pertanto difficoltà a riconoscere come i malware, ad esempio i virus, agiscono sul loro computer.

Di fatto, il 43% degli adulti non sa che il malware può operare in modo discreto, rendendo difficile stabilire se un computer è stato compromesso.

Silvia Signorelli di Symantec Italia spiega: “I metodi dei criminali informatici si sono evoluti: ora puntano a evitare il rilevamento il più a lungo possibile. I risultati di quest’anno mostrano che quasi la metà degli utenti di Internet ritiene che, a meno che non si verifichino arresti anomali o malfunzionamenti del computer, non sia possibile stabilire con assoluta certezza se si sia rimasti vittime di un attacco di questo tipo.”

Secondo il report, più di un quarto (17%) degli adulti online dichiara di avere ricevuto una richiesta di modifica della password a seguito di una violazione del proprio account e-mail.

Dal momento che vengono utilizzati dalle persone per inviare, ricevere e archiviare ogni tipo di informazioni, da foto personali (44%) a documenti e corrispondenza di lavoro (43%), da estratti conto (21%) a password per altri account online (23%), gli account e-mail rappresentano una potenziale porta d’accesso per i criminali in cerca di informazioni personali e aziendali.

Ida Setti (anch'essa di Symantec) sottolinea quanto sia importante l'account di posta elettronica: “Gli account e-mail personali spesso contengono le chiavi per l’accesso al proprio mondo online. I criminali non solo possono accedere a tutto il contenuto della cassetta postale, ma possono anche reimpostare le password per qualsiasi altro sito online che si utilizza facendo clic sul collegamento per la password dimenticata, intercettando tali messaggi e impedendo di fatto alle persone di accedere ai propri account. È importante proteggere la posta elettronica di conseguenza, utilizzando password complesse e cambiandole periodicamente.”

Lo studio di quest’anno mostra infine un incremento nelle “nuove” forme di crimini informatici rispetto all’anno scorso, ad esempio quelli perpetrati tramite social network o dispositivi mobili: un segno del fatto che gli autori dei crimini informatici stanno iniziando a concentrare la propria attenzione su queste piattaforme sempre più popolari.

Circa il 17% degli adulti italiani intervistati sono rimasti vittima di crimini informatici sui social network o tramite dispositivi mobili e il 33% degli utenti di social network ha subito crimini informatici, in particolare:

- Il 10% degli utenti di social network ha dichiarato di avere subito una violazione del proprio profilo online da parte di qualcuno che ha assunto la loro identità.

- Il 10% degli utenti di social network ha dichiarato di essere rimasto vittima di link fraudolenti o contraffatti sulle piattaforme dei social network.

- Anche se la maggior parte degli utenti ritiene che gli autori dei crimini informatici stiano dedicando maggiore attenzione ai social network, solo il 33% utilizza effettivamente una soluzione di sicurezza che garantisce la protezione dalle minacce associate ai social network e solo il 45% usa le impostazioni di privacy per controllare le informazioni che condivide e con chi.

- Circa il 20% degli utenti di dispositivi mobili ha ricevuto un messaggio di testo da qualcuno che non conosceva in cui veniva richiesto di fare clic su un collegamento o di comporre un numero sconosciuto per recuperare un “messaggio vocale”.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Commenti all'articolo (ultimi 5 di 34)

27-9-2012 18:40

27-9-2012 16:08

27-9-2012 12:33

27-9-2012 10:02

26-9-2012 19:20

Inserisci un commento - anche se NON sei registrato

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Il Bersaglio - Internet - generale:

Girls In Your Town - No Selfie - Anonymous Casual

Dating - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?