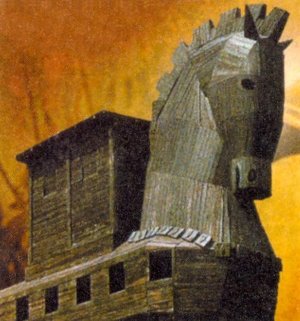

L'inganno delle stampanti di Troia

Non tutte le stampanti sono quello che sembrano: alcune potrebbero nascondere un nemico pronto a colpire.

[ZEUS News - www.zeusnews.it - 07-12-2010]

Con questo tipo di attacchi, che secondo Secure Network Technologies di recente sta prendendo piede, l'espressione "cavallo di Troia" torna a essere davvero aderente all'episodio che l'ha generata.

Non si tratta più, infatti, semplicemente di software illecito che si maschera da software lecito, ma di un accesso fisico all'interno delle strutture che si vogliono attaccare.

La teoria è semplice, ma richiede un po' di coraggio e capacità d'improvvisazione per essere messa in pratica.

A quel punto si installerà detta stampante che, proprio come il vero cavallo di Troia, all'interno nasconderà l'esercito nemico: un dispositivo da collegare alla rete e al quale si potrà accedere da remoto una volta lasciato l'edificio.

Nessuno fa caso al numero di cavi che arrivano a una stampante, specie se questa si trova in uno di quei mobili costruiti apposta: ecco quindi che il dispositivo nascosto potrà restare in posizione senza essere notato.

Nei casi peggiori basta un cavo solo: la stampante è modificata in maniera tale da fornire la connessione all'apparecchio celato al suo interno tramite il solo cavo che la collega alla LAN.

Compiuta questa operazione si potrà portare comodamente a termine da remoto la compromissione della rete e persino rimuovere la stampante alla fine del periodo di prova: la città sarà ormai stata espugnata.

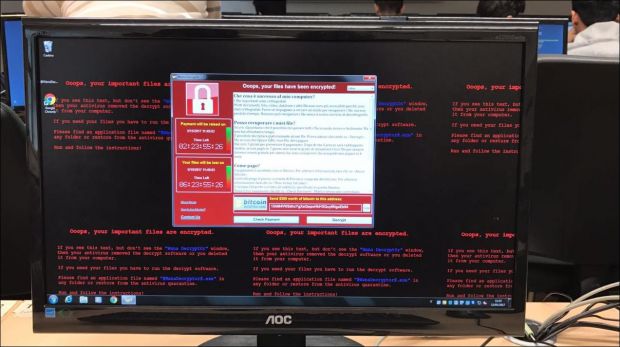

Security Network spiega che un attacco di questo tipo non è, fortunatamente, molto comune, eppure ultimamente si stanno verificando diversi casi: i responsabili delle reti farebbero bene a controllare che cosa c'è collegato ai loro sistemi.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Commenti all'articolo (ultimi 5 di 13)

4-12-2011 14:57

4-12-2011 02:22

4-12-2011 02:13

10-12-2010 14:50

8-12-2010 22:27

Inserisci un commento - anche se NON sei registrato

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Il Bersaglio - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?

freemind