Doom 3, il codice adesso è open

id Software ha rilasciato il codice sorgente del motore sotto licenza GPL 3.

[ZEUS News - www.zeusnews.it - 24-11-2011]

Mentre la Germania festeggia soltanto ora l'arrivo di Doom e Doom II, il motore di Doom 3 diventa open source.

John Carmack, fondatore di id Software, ha annunciato su Twitter che il codice sorgente del videogioco è ora disponibile sotto licenza GPL (versione 3).

Nel codice distribuito mancano però i dati di gioco, ancora coperti dalla licenza originale, e il sistema studiato da Carmack per il rendering delle ombre: nonostante la paternità di questo sistema sia riconosciuta al creatore di Doom, l'algoritmo è protetto da un brevetto registrato da Creative.

Non perderti anche:

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Approfondimenti

Giocare a Doom sul display della stampante Commenti all'articolo (ultimi 5 di 6)

perchè non dite a Richard Matthew Staqllman che la GNU Genral Public License Version 3 è una licenza open source ?non è una licenza open source, così come non lo è la GNU Genral Public License VErsion e la GNU General Public License Version 1.anzi si può affermare che la GNUGeneral Public License Version 3,... Leggi tutto

30-12-2011 02:02

30-12-2011 02:02

Beh, ritengoche per arrivare a capire algoritmi grafici così sofisticati a partire dal codice e senza una buona dose di modelli e tecniche teoriche di supporto bisogna probabilmente essere più bravi di John stesso!! In bocca al lupo!

28-11-2011 19:27

28-11-2011 19:27

è una fonte infinita per apprendere, sto spulciando il codice, ovviamente non a partire dal main ma vado per argomenti specifici, del tipo "come carica gli assets? come gestisce il rendering? come ha scritto il proprio sistema di scripting? etc.." qui due link interessanti: link[/url]... Leggi tutto

26-11-2011 10:07

26-11-2011 10:07

Inserisci un commento - anche se NON sei registrato

|

|

||

Sondaggio

|

Giugno 2026

Microsoft: sistema operativo e app sono al capolinea. È l'ora degli agenti IA

Quousque tandem abutere, Ursula, patientia nostra?

Grave falla in 7-Zip

Maggio 2026

Denunce ai Carabinieri sull'app IO

Apre Virtual OS Museum: 75 anni di sistemi operativi

Crisi delle memorie, la luce in fondo al tunnel

Copilot invade Excel

49.000 persone senza elettricità: il fornitore preferisce alimentare i datacenter della IA

Gmail, lo spazio gratuito si riduce a 5 Gbyte

Crisi della RAM, in vendita DDR 5 false con i chip in fibra di vetro

Windows 11 accelera davvero

Password in chiaro nella memoria di Edge

Google Chrome scarica un modello AI da 4 GB senza avvisare gli utenti

Ubuntu spinge sull'IA e divide gli utenti

Disastro PocketOS: l'agente IA cancella database e backup in pochi secondi senza supervisione

Tutti gli Arretrati

Accadde oggi - 6 giugno

- Al caffe' dell'Olimpo:

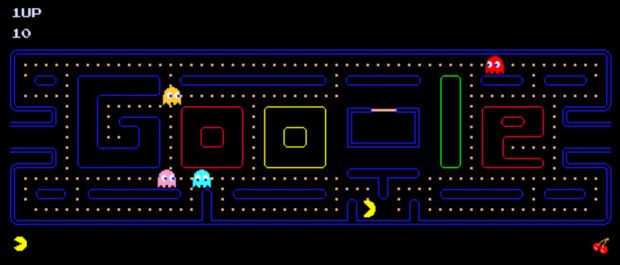

[GIOCO] Il Bersaglio - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?