L'appliance può mitigare i DDoS

Attacchi DDoS, come si combattono.

- Articolo multipagina3 / 5

[ZEUS News - www.zeusnews.it - 08-10-2013]

Questo è un articolo su più pagine: ti invitiamo a leggere la pagina iniziale

Attacchi DDoS, come si combattono

Il passo successivo è disporre di un'appliance di mitigazione DDoS per identificare, isolare e risolvere gli attacchi.

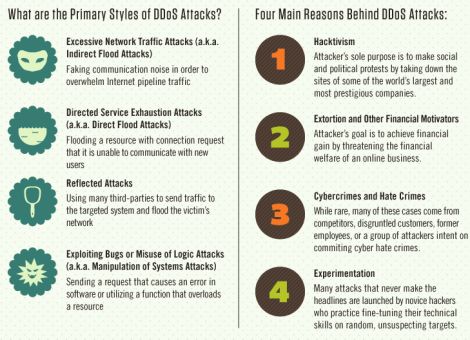

La complessità degli attacchi DoS e la tendenza a combinare metodi volumetrici e applicativi richiedono una combinazione di metodi di mitigazione. L'articolo continua qui sotto.

Firewall e sistemi di prevenzione delle intrusioni sono fondamentali per gli sforzi di mitigazione, e i dispositivi di sicurezza DDoS forniscono un ulteriore livello di difesa attraverso tecnologie specializzate che identificano e bloccano attività DoS avanzate in tempo reale.

Gli amministratori possono inoltre configurare le loro soluzioni on-premise per comunicare con i fornitori di servizi di cloud scrubbing per consentire un instradamento automatico in uscita durante l'attacco.

Ti invitiamo a leggere la pagina successiva di questo articolo:

Firewall e strategie di contenimento

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

|

Commenti all'articolo (ultimi 5 di 9)

9-10-2013 07:54

1-10-2013 03:09

Inserisci un commento - anche se NON sei registrato

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Il Bersaglio - Internet - generale:

Girls In Your Town - No Selfie - Anonymous Casual

Dating - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?