Il phishing evolve verso il machine learning

- Articolo multipagina4 / 4

[ZEUS News - www.zeusnews.it - 02-12-2020]

Questo è un articolo su più pagine: ti invitiamo a leggere la pagina iniziale

Dai botnet al Covid-phishing

Inizialmente, la maggior parte degli attacchi di phishing era facilmente prevenibile, rappresentando un rischio solo per gli utenti più ingenui. Queste truffe utilizzano generalmente tattiche di social engineering per sottrarre le credenziali a utenti ignari, per lo più via email. In altri casi, un messaggio particolarmente convincente viene utilizzato per convincere una vittima a cliccare un link che installa malware o espone dati sensibili.

Sempre più spesso questi attacchi sono utilizzati per anticiparne altri sia on-premise che cloud service. Oggi le strategie di phishing sono più sofisticate e si sono evolute per colpire i punti deboli che si trovano ai confini delle reti aziendali.

Nella maggior parte delle aziende i dipendenti oggi sono più consapevoli sui pericoli del phishing via e-mail e adottano maggiori precauzioni quando incappano in link sospetti, ma gli hacker hanno iniziato ad adattare anche il loro approccio. Ad esempio, i cybercriminali prendono di mira le reti domestiche non protette e i telelavoratori alle prime armi che non hanno una formazione adeguata in materia di cybersecurity per sottrarre informazioni personali e lanciare attacchi alle reti aziendali a cui sono collegati.

In molti sfruttano il machine learning per creare, testare e distribuire rapidamente messaggi con contenuti visivi sempre più realistici che inducono uno stress e un disagio emotivo nei destinatari.

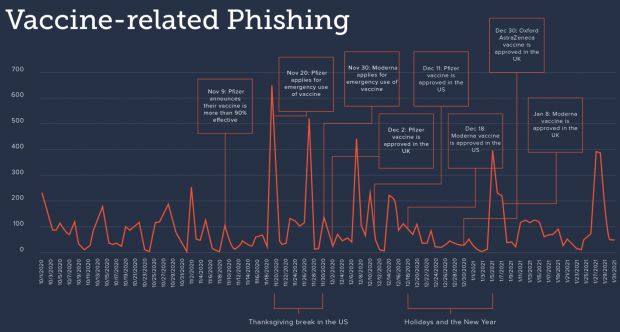

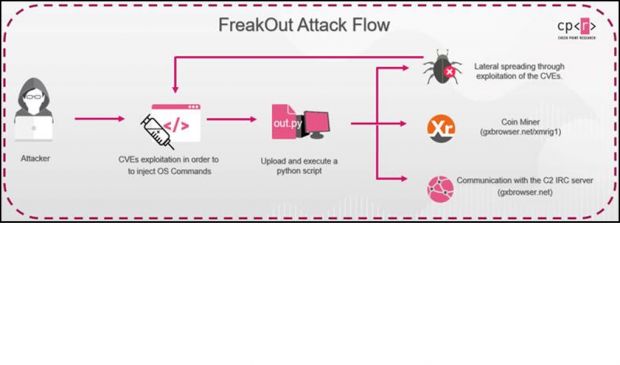

I cybercriminali possono effettivamente analizzare gli attacchi e perfezionare le proprie strategie per garantire la massima efficacia. Gli attacchi di phishing più recenti includono truffe che millantano di supportare gli utenti mediante l'accesso a forniture sanitarie o dispositivi di protezione personale difficili da reperire o offrire supporto dall'helpdesk ai lavoratori a distanza.

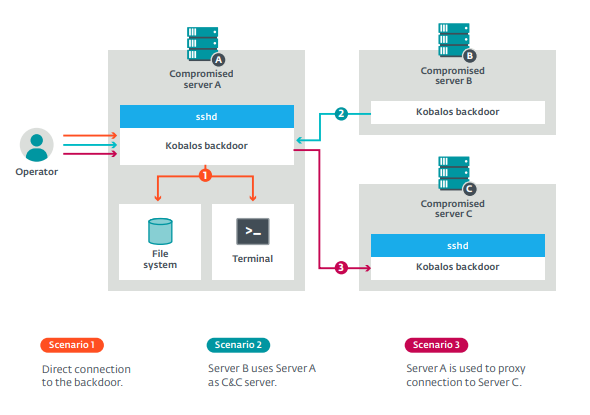

La maggior parte di questi attacchi di phishing contiene payload dannosi - tra cui ransomware, virus e remote access trojans (Rat) concepiti per fornire ai criminali l'accesso remoto ai sistemi endpoint, consentendo loro di eseguire exploit di Remote Desktop Protocol (Rdp).

I ricercatori hanno registrato un significativo picco nel phishing via web, a partire dalla serie di minacce informatiche Html/phishing tra gennaio e febbraio 2020 e che si è protratto fino alla fine di maggio. Analoghi Html - /ScrInject (attacchi con l'iniezione di script del browser) e /Redir (schemi di reindirizzamento del browser) - hanno anch'essi contribuito all'aumento dei tentativi di phishing nel corso dell'anno. Il malware web-based tende a bypassare la maggior parte dei comuni sistemi antivirus, con maggiori possibilità di successo.

I professionisti della sicurezza dovrebbero tenere presente che nel 2020 il browser è stato finora un vettore chiave per il malware e questa tendenza continuerà probabilmente a verificarsi anche il prossimo anno. Ciò riflette il calo registrato del traffico web aziendale, generalmente ispezionato, e l'aumento del traffico web da remoto dovuto al passaggio al lavoro a distanza.

Questo avvantaggia i cybercriminali che hanno adeguato i loro attacchi prendendo di mira il traffico che ora inonda reti meno sicure. Per questo motivo, le aziende devono fornire ai lavoratori da remoto le conoscenze e la formazione necessarie per proteggere le proprie reti personali e la rete aziendale connessa, ma anche fornire risorse aggiuntive, come ad esempio nuove soluzioni di rilevamento e Endpoint Detection and Response (Edr) in grado di rilevare e bloccare le minacce avanzate.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Commenti all'articolo (3)

8-1-2021 14:55

12-11-2020 16:52

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Associazioni di idee - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?