Google insegue Bing con Knowledge Graph

Il motore di ricerca più usato si evolve per offrire risultati più precisi, basandosi sulle attività degli utenti. [VIDEO]

[ZEUS News - www.zeusnews.it - 17-05-2012]

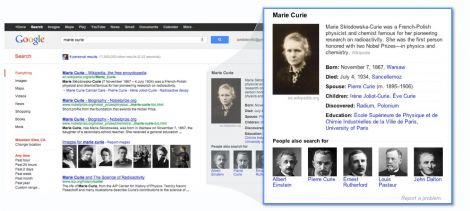

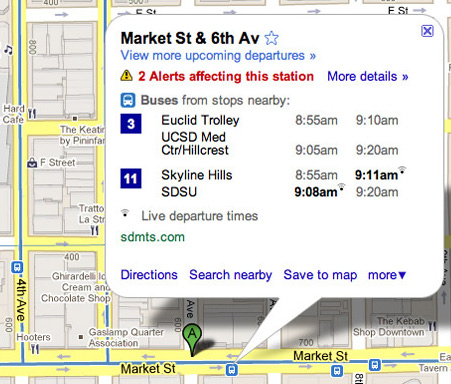

«Cose, non stringhe» (nel senso di "sequenze di caratteri"): riassume così Google, nel proprio blog ufficiale, il lancio di Knowledge Graphs, l'ultima evoluzione del motore di ricerca.

Per certi versi, si potrebbe dire che Google sta facendo la stessa operazione che Bing ha già fatto alcuni giorni fa per offrire ai propri utenti risultati più pertinenti alle loro ricerche.

Con l'arricchirsi del database, infatti, per ogni chiave di ricerca Google propone un gran numero di risultati: il problema è trovare l'accezione che interessa in quel preciso momento.

Così il motore ora cambia e organizza tutti i possibili significati in maniera logica, presentandoli all'utente che potrà andare a colpo sicuro verso ciò che più gli interessa.

Per esempio, cercando Taj Mahal Google saprà capire se si sta cercando il monumento oppure il cantante basandosi sulle ricerche o sulle attività precedenti dell'utente, che dovrà aver effettuato il login per sfruttare questa possibilità.

Oppure, andando a caccia di informazioni su un personaggio storico, una breve biografia con le informazioni più importanti apparirà sul lato destro della pagina dei risultati, insieme ai collegamenti con le persone e gli argomenti correlati. L'articolo continua dopo il video.

Infine, mostrerà le ricerche effettuate più di frequente dagli altri utenti, permettendo così di scoprire curiosità insospettate.

Knowledge Graph raggiungerà nei prossimi giorni tutti gli utenti della versione statunitense di Google e sarà disponibile anche in un'edizione specifica per i dispositivi mobili (smartphone e tablet).

|

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Commenti all'articolo (0)

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Il Bersaglio - Internet - generale:

Girls In Your Town - No Selfie - Anonymous Casual

Dating - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?