La truffa della chiavetta Usb che arriva per posta

Promette una gift card, invece viola il Pc.

[ZEUS News - www.zeusnews.it - 28-03-2020]

Bisogna riconoscere per lo meno una abilità ai criminali e truffatori informatici: a volte sono capaci di dar prova di una notevole creatività nell'architettare i loro piani.

Per esempio, oggigiorno non si può più fare affidamento sul fatto che gli utenti si infettino facilmente da sé inserendo nel proprio Pc una chiavetta Usb giunta da chissà dove: ormai la maggior parte degli scambi avviene online, e i drive Usb sono un po' passati di moda.

Se però la chiavetta in questione millantasse di arrivare da un soggetto affidabile e promettesse ricchi premi qualora consultata da un computer, ecco che la tentazione di verificare la realtà della promessa potrebbe prendere il sopravvento.

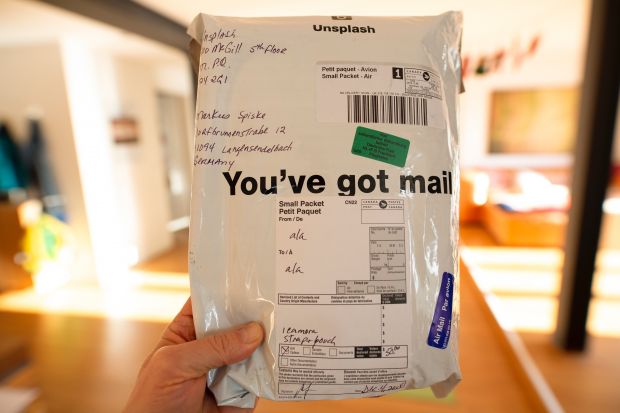

Seguendo questo ragionamento alcuni scammer americani hanno ideato un piano diabolico: anziché spedire email come i loro colleghi meno inventivi, hanno deciso di spedire vere e proprie lettere, confezionate in maniera tale da sembrare spedite dalla catena di negozi Best Buy (che invece, lo specifichiamo, è completamente estranea).

Il testo della lettera afferma che il fedele cliente» che l'ha ricevuta ha diritto a una gift card da 50 dollari da spendere per acquistare i prodotti elencati in una speciale lista.

La lista è il colpo di genio. Essa - sostiene il messaggio - si trova salvata sulla chiavetta Usb allegata alla lettera: non serve quindi far altro che inserirla nel computer, scegliere i prodotti e decidere il prossimo acquisto.

A questo punto, chi s'interessa un po' di sicurezza informatica potrebbe intuire che il file con la lista contenga un malware creato per infettare il Pc ogni volta che il file stesso viene aperto, ma lo stratagemma prescelto è ancora più raffinato.

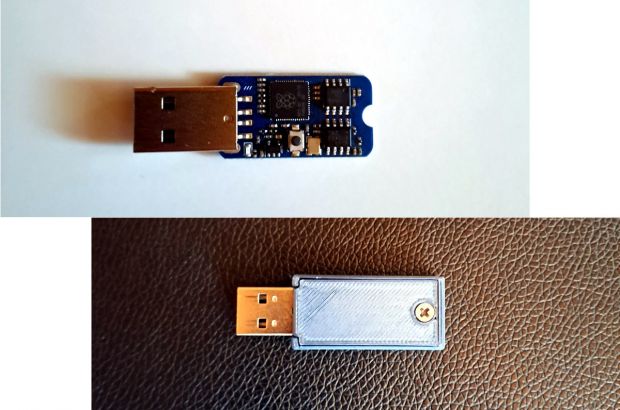

Le chiavette distribuite in questo modo contengono al loro interno un microcontroller Arduino programmato per simulare una tastiera, ossia un dispositivo che, quando viene connesso, non viene considerato sospetto dal sistema operativo.

La tastiera emulata viene quindi adoperata per impartire comandi al computer (nel caso in questione, uno script PowerShell), ed è in questo modo che avviene la violazione del sistema: il tutto mentre l'utente non s'accorge di niente.

Si potrebbe pensare che una truffa di questo tipo possa essere troppo complicata e costosa da mettere in piedi, ma in realtà le chiavette con Arduino sono in vendita a prezzi economici e chiunque può acquistarne.

In conclusione, quindi, l'intera vicenda può essere un'utile promemoria: non bisogna mia fidarsi di un drive Usb sconosciuto, nemmeno se pare provenire da un'azienda seria, poiché l'inganno è sempre dietro l'angolo.

L'intera analisi è disponibile su Trustwave.

Qui sotto, un esempio della lettera e del drive allegato.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Commenti all'articolo (ultimi 5 di 10)

20-4-2020 18:30

29-3-2020 00:33

28-3-2020 10:22

28-3-2020 00:13

27-3-2020 15:31

Inserisci un commento - anche se NON sei registrato

|

|

||

|

- Al caffe' dell'Olimpo:

Ecchime, come promesso. Ma è complicato. Eh, sì... - Windows 11, 10:

Riavvii imprevisti pc win10 - Al Caffe' Corretto:

Lo sciopero è stato proclamato... - Programmazione:

Gestione dei campi datetime e time di MySql - Periferiche esterne:

Errore con disco Trascend USB 3.0 - *Ubuntu:

spectacle kubuntu - Vecchi articoli di Zeus News:

Errori negli articoli - Notizie dal mondo / Rassegna stampa:

Ritrovato l'utente Shannara - Enigmi e giochi matematici:

La lavagna del Galeone fantasma - Browser:

Firefox: problemi con i reel di Facebook e con la

mail

Gladiator