Arriva la cavalleria... ma le vittime sono numerose

Il cripto-ladro è nella stampante e ruba un milione di dollari.

- Articolo multipagina2 / 3

[ZEUS News - www.zeusnews.it - 25-06-2025]

Questo è un articolo su più pagine: ti invitiamo a leggere la pagina iniziale

Il cripto-ladro è nella stampante e ruba un milione di dollari

La cavalleria informatica arriva sotto forma di Karsten Hahn, capo ricercatore del malware presso la società di sicurezza informatica tedesca G Data Cyberdefense, che esamina il software di gestione della stampante messo a disposizione via Internet dal fabbricante e conferma che i file sono infetti con due virus differenti, nonostante le smentite dell'assistenza tecnica dell'azienda.

Hahn scarica il software su un computer isolato e sacrificabile, una cosiddetta sandbox, e identifica i virus in questione. Il primo è soprannominato XRed, esiste almeno dal 2019 ed è un virus di tipo backdoor, che registra insomma quello che viene digitato dall'utente, consente all'aggressore di farsi mandare file dal computer della vittima e di catturare immagini di quello che ha sullo schermo, offre una funzione di comando remoto e può elencare il contenuto di cartelle o interi dischi e cancellare qualunque file. Chiunque scarichi il software di questa stampante dal sito del suo fabbricante lo deve eseguire per poter stampare, ma eseguendolo autorizza e fa partire automaticamente anche il virus che è annidato al suo interno.

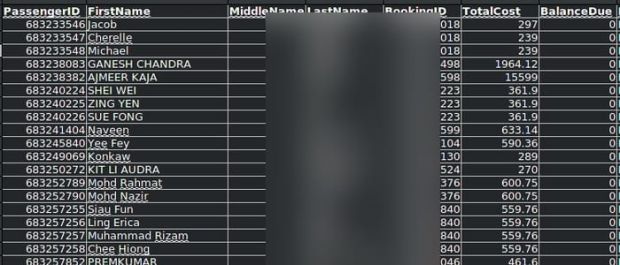

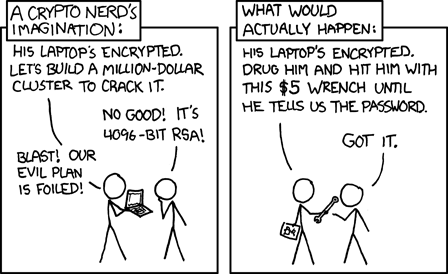

Il secondo virus è di un altro tipo: è un coinstealer o clipbanker, ossia un malware che tiene d'occhio la clipboard, cioè la memoria temporanea nella quale il computer tiene i dati quando si fa un copia e incolla, e aspetta che al suo interno compaia qualche sequenza di caratteri che somiglia a un indirizzo bitcoin. Quando la trova, la sostituisce con un altro indirizzo bitcoin. Questo malware ha la particolarità di infettare i file eseguibili di Windows ed è una variante nuova, che il ricercatore battezza SnipVex.

Ben trentanove dei file scaricabili forniti dal fabbricante della stampante sono infetti con questo o altri virus che hanno approfittato della situazione: è una cosiddetta sovrainfezione, che oltretutto va avanti da mesi indisturbata. Hahn rileva infatti che qualunque cliente della Procolored che abbia scaricato il software di gestione da ottobre del 2024 in poi ha ricevuto una versione infetta.

A questo punto dell'analisi il movente degli aggressori diventa chiaro: rubare criptovalute ai possessori di stampanti di questa marca. La loro tecnica consiste nell'infettare il software di gestione della stampante direttamente sul sito dove viene fornito dal fabbricante, perché la stragrande maggioranza degli utenti si fiderà di questa fonte rassicurante e ignorerà gli avvisi dell'antivirus, spianando la strada all'infezione del proprio computer.

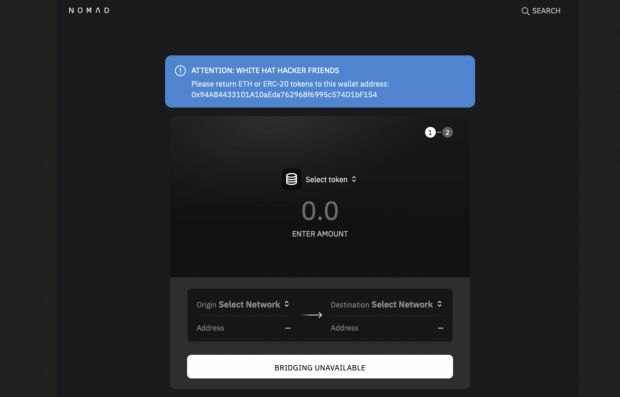

Il malware a questo punto si metterà in attesa che l'utente faccia una transazione in bitcoin su quel computer infetto, la intercetterà e sostituirà le coordinate originali con quelle di un indirizzo bitcoin gestito dai criminali. In questo modo la vittima manderà soldi ai malviventi ogni volta che farà un pagamento in criptovalute.

Potreste pensare che sia improbabile che un computer al quale è collegata una stampante speciale per stoffe venga usato anche per fare transazioni in criptovalute, ma in realtà è proprio chi può permettersi una stampante che costa svariate migliaia di dollari che ha più probabilità di avere liquidità e quindi di operare anche nelle criptovalute. E ai criminali per avere successo basta che ci sia anche una sola persona o azienda in questa situazione che si fa infettare. Il fatto che per derubare quella singola vittima infettino centinaia o migliaia di altri utenti che non fanno movimenti in criptovalute per loro non è un problema. Sono criminali: per definizione non vanno per il sottile e non si fanno scrupoli morali.

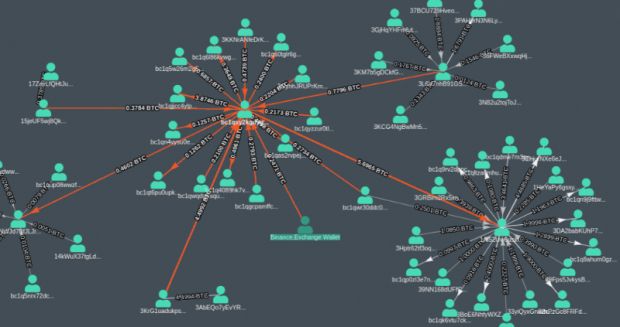

E infatti Karsten Hahn, il ricercatore di sicurezza tedesco, trova nel malware l'indirizzo bitcoin sul quale confluiscono i soldi sottratti alle varie vittime. Usando il sito Blockchain.com e il fatto che le transazioni in bitcoin sono per definizione pubbliche e consultabili, rivela che su quell'indirizzo sono arrivati 9,3 bitcoin, provenienti da circa 160 vittime. Al cambio attuale, il maltolto ammonta in totale a poco più di un milione di dollari.

La tecnica dei criminali, insomma, ha funzionato. Resta solo una domanda: come hanno fatto i criminali a infettare il fabbricante.

Ti invitiamo a leggere la pagina successiva di questo articolo:

Se l'antivirus vi avvisa di un pericolo, è il caso di fidarvi

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

|

|

|

(C) by Paolo Attivissimo - www.attivissimo.net.

Distribuzione libera, purché sia inclusa la presente dicitura.

Colpevoli di ransomware

Bitcoin e oro

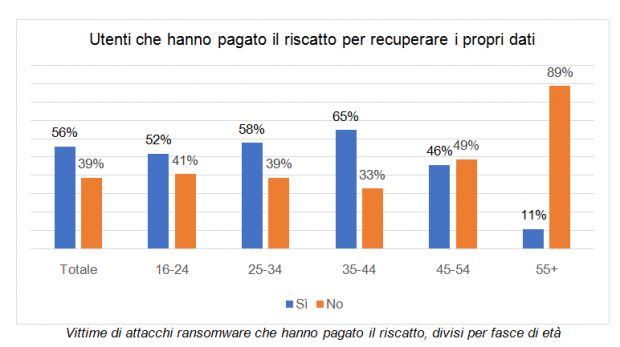

4 italiani su 10 pagano i riscatti del ransomware

Bitcoin, un dilemma etico

Come perdere mezzo miliardo: non serve smarrire la password del wallet Bitcoin

236 milioni di euro in bitcoin sono sepolti in una discarica in Galles

Chi ha spostato un miliardo di dollari in bitcoin?

Il virus del programmatore

Commenti all'articolo (ultimi 5 di 15)

25-9-2025 15:14

19-9-2025 18:16

19-9-2025 18:13

26-6-2025 06:29

Inserisci un commento - anche se NON sei registrato

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Associazioni di idee - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Motori di ricerca:

I motori di ricerca & la privacy - Linux:

Infloww su linux, si può?

zeross