Router TP-Link compromessi in tutto il mondo: così gli hacker russi sottraggono le credenziali

[ZEUS News - www.zeusnews.it - 08-04-2026]

Un gruppo di hacker legati al governo russo starebbe attaccando e compromettendo migliaia di router domestici e di piccoli uffici in tutto il mondo, reindirizzando il traffico Internet delle vittime per sottrarre password e token di accesso. L'operazione, attribuita al gruppo APT28 (noto anche come Fancy Bear), è stata confermata dai ricercatori di sicurezza britannici del NCSC e dai Black Lotus Labs.

L'attacco sfrutta vulnerabilità note in router MikroTik e TP-Link, molti dei quali non aggiornati o con firmware obsoleto. Una delle falle più sfruttate è la CVE‑2023‑50224, che consente a un aggressore non autenticato di ottenere informazioni sensibili tramite richieste HTTP manipolate. Milioni di dispositivi non hanno mai ricevuto la patch, rendendoli un bersaglio ideale. Il metodo principale utilizzato è il DNS hijacking: modificando le impostazioni DNS del router, gli hacker reindirizzano le richieste degli utenti verso server controllati dall'infrastruttura russa. Le vittime vengono così indirizzate a pagine di login falsificate, identiche a quelle reali, dove inseriscono inconsapevolmente le proprie credenziali.

Questa tecnica ha già permesso agli attaccanti di intercettare password, token OAuth e altri dati sensibili, aggirando anche l'autenticazione a due fattori. In molti casi, il router continuava a funzionare normalmente, rendendo l'intrusione invisibile agli utenti. Secondo le analisi, la campagna ha finora compromesso almeno 18.000 router in circa 120 Paesi, colpendo enti governativi, forze dell'ordine, provider email e infrastrutture critiche per lo più in Africa, Nord Africa, America Centrale e Sud‑Est asiatico. Microsoft ha confermato che oltre 200 organizzazioni e 5.000 dispositivi consumer risultano coinvolti, inclusi ministeri degli esteri e agenzie governative in Africa. L'azienda ha pubblicato un rapporto tecnico che descrive come i router compromessi propaghino le impostazioni DNS malevole a tutti i dispositivi collegati alla rete locale.

Il gruppo APT28, collegato al servizio di intelligence militare russo GRU, è noto per operazioni di spionaggio ad alto profilo, tra cui l'attacco al Comitato Nazionale Democratico statunitense nel 2016 e il sabotaggio ai sistemi satellitari Viasat nel 2022. La campagna sui router rappresenta un'evoluzione strategica: invece di colpire server governativi protetti, si punta ai dispositivi periferici, spesso trascurati e privi di monitoraggio. Le autorità statunitensi e britanniche hanno avviato operazioni coordinate per smantellare l'infrastruttura utilizzata dagli hacker. L'FBI è attesa annunciare il sequestro di diversi domini impiegati per il reindirizzamento del traffico, mentre partner internazionali hanno collaborato per disattivare server e VPS utilizzati come nodi della rete malevola.

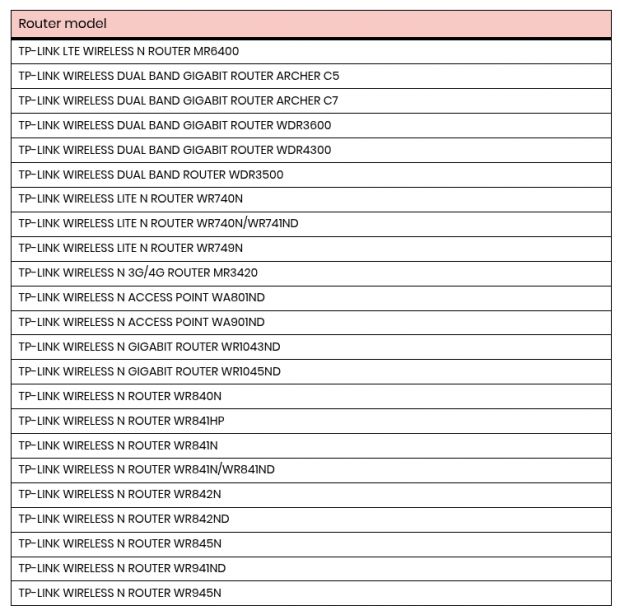

Il caso mette in evidenza la crescente vulnerabilità dei dispositivi di rete domestici, spesso configurati con password predefinite o non aggiornati per anni. Gli esperti sottolineano che i router rappresentano un punto d'ingresso critico: controllandoli, un attaccante può manipolare il traffico di tutti i dispositivi collegati, inclusi smartphone, PC e dispositivi IoT. Il NCSC ha anche pubblicato una lista dei router TP-Link sotto attacco, che riportiamo qui sotto.

[Aggiornamento] TP-Link ci ha inviato un comunicato ufficiale sulla vicenda:

Nelle recenti notizie diffuse pubblicamente riguardanti il gruppo cyber statale russo APT28, unità dell’intelligence militare russa, che ha preso di mira router consumer legacy, TP-Link è indicata tra i produttori colpiti con specifico riferimento ad alcuni modelli meno recenti.

I dispositivi TP-Link menzionati hanno raggiunto lo stato di End of Service and Life (EOSL) diversi anni fa e l’elenco completo dei modelli interessati è disponibile a questo indirizzo. Sebbene tali prodotti non rientrino più nel nostro ciclo standard di manutenzione, l’azienda ha sviluppato aggiornamenti di sicurezza per i dispositivi non più supportati, ove tecnicamente possibile. Per garantire l’applicazione di tali aggiornamenti, si raccomanda di attenersi alle indicazioni riportati nell’avviso di sicurezza.

Per contribuire alla protezione delle reti, TP-Link invita fortemente i clienti che utilizzano modelli legacy o EOSL a effettuare un aggiornamento hardware a soluzione attualmente supportate e regolarmente aggiornate sotto il profilo della sicurezza. Come misure immediate, si consiglia di aggiornare il firmware all’ultima versione disponibile, disabilitare la gestione remota, adottare password amministrative robuste e univoche e limitare l’accesso ai dispositivi esclusivamente a reti interne affidabili.

TP-Link considera con la massima attenzione le minacce di attacchi informatici ai dispositivi di rete. La sicurezza dei nostri clienti rappresenta la nostra priorità.

TP-Link Italia

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Da TP-Link il router con le antenne rotanti

Commenti all'articolo (ultimi 5 di 6)

16-5-2026 00:01

10-4-2026 15:54

9-4-2026 16:21

9-4-2026 12:54

9-4-2026 11:36

Inserisci un commento - anche se NON sei registrato

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Il Bersaglio - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?