Zeus News è un notiziario dedicato a quanto avviene nel mondo di Internet, dell'informatica, delle nuove tecnologie e della telefonia fissa e mobile: non è un semplice amplificatore di comunicati stampa ma riserva ampio spazio ai commenti e alle riflessioni, proponendosi quale punto di osservazione libero e indipendente.

Newsletter n. 2299

|

|

|

Trucchi - Un notebook in disuso può ancora trasformarsi in una miniera recuperando i pezzi funzionanti. (9 commenti) | ||

| 27-01-2014 | ||

|

|

|

News - La Direzione delle Entrate ha annullato la multa alla piadineria di Asti che offriva l'Ipad ai clienti in attesa. (11 commenti) | ||

| di Pier Luigi Tolardo, 28-01-2014 | ||

|

|

|

News - Il mercato è sempre in crescita e guidato dai soliti noti, ma nuovi concorrenti si affacciano. (3 commenti) | ||

| 28-01-2014 | ||

|

|

|

Maipiusenza - Dal frigorifero doppio per conservare meglio i cibi, alla lavatrice touchscreen e connessa in Wi-Fi: le proposte dell'azienda coreana per la casa del futuro. (9 commenti) | ||

| 28-01-2014 | ||

|

|

|

News - Fa quasi 500 km con un pieno, si rifornisce in cinque minuti e non emette altro che vapore acqueo. (10 commenti) | ||

| 27-01-2014 | ||

|

|

|

Flash - Rapinavano le donne anziane e mettevano in mostra il bottino su Facebook. (9 commenti) | ||

| di Pier Luigi Tolardo, 28-01-2014 | ||

|

|

News - Facilita la raccolta di vestiti usati avvisando l'azienda che l'ha prodotto quando è quasi pieno. (1 commento) | |

| 27-01-2014 |

|

|

|

News - I negozi a gestione diretta passeranno alla controllata 4G. | ||

| di Pier Luigi Tolardo, 28-01-2014 | ||

Sondaggio

|

Aprile 2026

Verbatim e I-O Data puntano sul Blu-ray: rinasce un mercato dato per morto

La Francia abbandona Windows

Router TP-Link compromessi in tutto il mondo: così gli hacker russi sottraggono le credenziali

Attività sessuali, persone svestite o alla toilette, carte di credito

Oracle licenzia 30.000 dipendenti via email

Marzo 2026

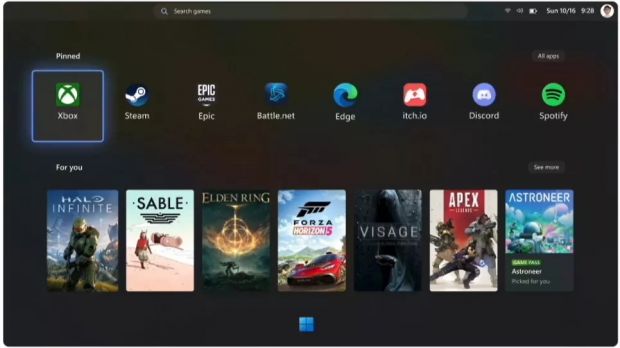

Windows 11 avrà una barra delle applicazioni compatta in stile Windows 10

CPU Intel e AMD introvabili

Mozilla lancia la VPN gratuita in Firefox

Windows 11, vacilla l'obbligo dell'account Microsoft

Attacco informatico paralizza gli etilometri con alcolock: migliaia di veicoli fermi

La Ricerca Live di Google arriva in Italia

Samsung ritira il Galaxy Z TriFold dopo tre mesi

Linea fissa TIM, in arrivo la rimodulazione: rincari di 2,99 euro a partire da maggio

DR-DOS torna in vita: riscritto da zero in assembly, non usa codice legacy e non è open source

Perplexity trasforma il Mac mini in un dipendente digitale che lavora per l'utente

Tutti gli Arretrati

Accadde oggi - 15 aprile

- Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Al caffe' dell'Olimpo:

[GIOCO] Dammi tre parole - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Motori di ricerca:

I motori di ricerca privati - Linux:

Infloww su linux, si può? - Pc e notebook:

Caricare pc power bank - Al Caffe' Corretto:

btp valore