Zeus News è un notiziario dedicato a quanto avviene nel mondo di Internet, dell'informatica, delle nuove tecnologie e della telefonia fissa e mobile: non è un semplice amplificatore di comunicati stampa ma riserva ampio spazio ai commenti e alle riflessioni, proponendosi quale punto di osservazione libero e indipendente.

Newsletter n. 592

|

|

|

|

News - In Microsoft i boss non vedono di buon occhio il diffondersi del player di Apple tra i dipendenti. (6 commenti) | ||

| di Emilio Roda, 22-02-2005 | ||

|

|

|

News - Pubblicata la classifica dei paesi pirata e dei telefilm più piratati. I produttori TV faranno gli stessi errori dei discografici? (5 commenti) | ||

| di Paolo Attivissimo, 21-02-2005 | ||

|

|

|

|

News - Alla gara d'appalto per il call center delle Ferrovie per ora sembrano intenzionate a partecipare solo Cos e Telecom Italia, aziende già in società in Atesia. (1 commento) | ||

| di Pier Luigi Tolardo, 22-02-2005 | ||

|

|

|

Trucchi - Installare e configurare due applicazioni in grado di mascherare le nostre navigazioni a occhi indiscreti. (32 commenti) | ||

| di Matteo Campofiorito, 21-02-2005 | ||

|

|

|

|

News - L'associazione dei gestori telefonici chiede al governo che il servizio per le intercettazioni venga pagato puntualmente e non in ritardo come avviene di solito. | ||

| di Pier Luigi Tolardo, 22-02-2005 | ||

|

|

|

Segnalazioni - Per comprendere meglio le tematiche giuridiche legate alla brevettabilità del software. (1 commento) | ||

| di Pier Luigi Tolardo, 22-02-2005 | ||

|

|

|

|

Segnalazioni - Nasce un motore di ricerca delle offerte di lavoro. (2 commenti) | ||

| di Pier Luigi Tolardo, 22-02-2005 | ||

Sondaggio

|

Maggio 2026

Denunce ai Carabinieri sull'app IO

Apre Virtual OS Museum: 75 anni di sistemi operativi

Crisi delle memorie, la luce in fondo al tunnel

Copilot invade Excel

49.000 persone senza elettricità: il fornitore preferisce alimentare i datacenter della IA

Gmail, lo spazio gratuito si riduce a 5 Gbyte

Crisi della RAM, in vendita DDR 5 false con i chip in fibra di vetro

Windows 11 accelera davvero

Password in chiaro nella memoria di Edge

Google Chrome scarica un modello AI da 4 GB senza avvisare gli utenti

Windows 11, il CEO Nadella ammette gli errori

Disastro PocketOS: l'agente IA cancella database e backup in pochi secondi senza supervisione

Aprile 2026

Telemarketing, arrivano i numeri brevi: identificheranno i servizi legittimi

Windows 11 cambia rotta: Microsoft ricostruisce il sistema attorno alle richieste degli utenti

Firefox 150, scovate 271 vulnerabilità con l'IA

Tutti gli Arretrati

Accadde oggi - 31 maggio

- Al caffe' dell'Olimpo:

[GIOCO] Il Bersaglio - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

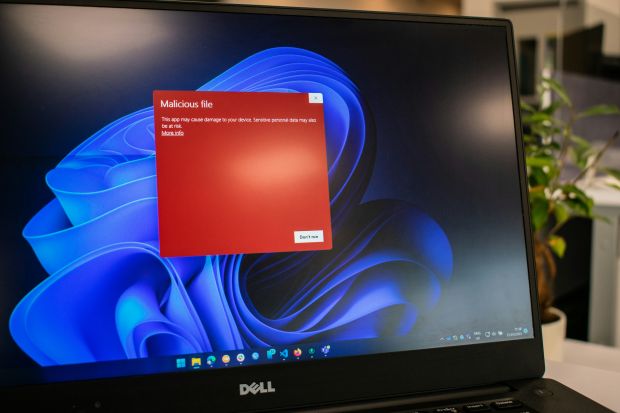

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?