Non tutti i cybercriminali sono dei geni del male

[ZEUS News - www.zeusnews.it - 24-06-2018]

C'è la percezione molto diffusa che i criminali informatici siano geni del male inarrestabili, ma non è affatto così: come in qualunque settore di attività umana, i veri talenti sono pochi, mentre la massa è composta da dilettanti e incompetenti.

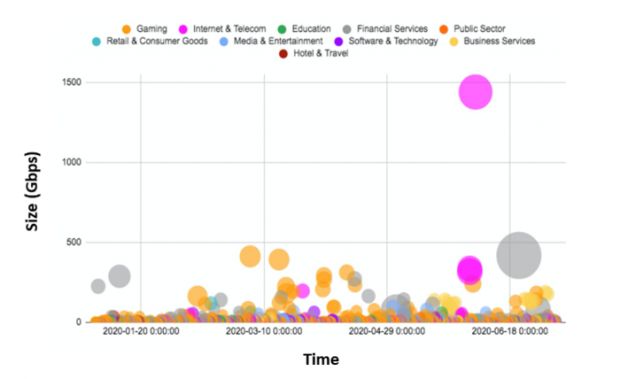

Una dimostrazione di questo fatto arriva dai ricercatori di NewSky Security, che hanno analizzato e smantellato una botnet di nome Owari, che usava i dispositivi dell'Internet delle Cose maldestramente protetti per sferrare attacchi informatici di tipo DDoS (distributed denial of service), ossia l'equivalente Internet di intasare e paralizzare il centralino di un'azienda convincendo migliaia di persone a chiamarne il numero contemporaneamente.

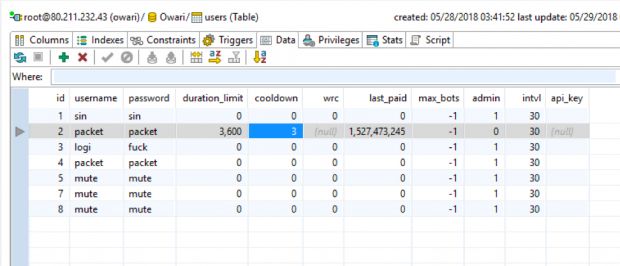

I ricercatori hanno scoperto che il server di comando e controllo di questa botnet aveva la porta 3306 (MySQL) aperta e aveva il nome utente e la password più stupidi dell'universo, ossia root:root.

Questo consentiva a chiunque di leggere e scrivere nel database di gestione della botnet. In altre parole, questi attaccanti che sfruttavano le password deboli delle loro vittime avevano a loro volta delle password deboli.

È vero che queste botnet hanno una durata media molto breve, perché spesso vengono scoperte e bloccate nel giro di poche settimane, ma rendere così facile il lavoro dei difensori della Rete fa un po' sorridere.

Fonte: Naked Security.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

|

|

|

(C) by Paolo Attivissimo - www.attivissimo.net.

Distribuzione libera, purché sia inclusa la presente dicitura.

Commenti all'articolo (0)

|

|

||

|

- Internet - generale:

Girls In Your Town - No Selfie - Anonymous Casual

Dating - Al caffe' dell'Olimpo:

[GIOCO] Associazioni di idee - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?