Bug regala i privilegi di amministratore di Windows collegando un mouse

[ZEUS News - www.zeusnews.it - 27-08-2021]

Ci sono vulnerabilità che sono complicate da sfruttare, e richiedono conoscenze circa il funzionamento dei computer e delle reti, e magari anche nozioni di programmazione.

Poi ci sono falle come quella scoperta nell'ultimo fine settimana dall'esperto di sicurezza jonhat (come recita il nome che ha scelto su Twitter), decisamente più semplici: per sfruttarle basta collegare un mouse o una tastiera al computer.

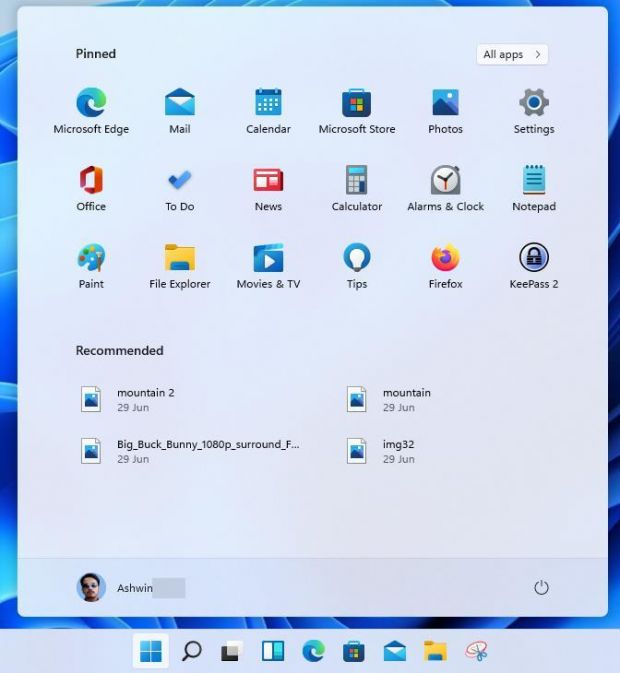

Non un mouse o una tastiera qualsiasi, naturalmente, e nemmeno un computer qualsiasi. Il computer deve infatti eseguire Windows 10 o 11, e la periferica deve essere di quelli prodotti da Razer.

Quando l'utente compie questa operazione il sistema operativo, servizievole, adopera Windows Update per scaricare e installare il software Razer Synapse (usato da circa 100 milioni di persone in tutto il mondo, secondo i dati ufficiali), tramite il quale è possibile configurare i vari aspetti del mouse o della tastiera.

Il guaio sta nel fatto che il programma di installazione viene lanciato da un processo di Windows eseguito con i diritti di sistema (account locale SYSTEM), diritti che anche il programma di installazione acquisisce e che consentono di fare praticamente qualsiasi cosa.

In sé fin qui i problemi non sarebbero molto gravi. La gravità si palesa quando il wizard che gestisce l'installazione consente all'utente di scegliere la cartella in cui installare Synapse.

La finestra di dialogo per la scelta della cartella, infatti, consente a questo punto di aprire una PowerShell con i diritti dell'account SYSTEM: è sufficiente premere il tasto Shift sulla tastiera e fare clic con il tasto destro del mouse in un punto libero della finestra per visualizzare il menu con il comando che consente di farlo.

Lo scopritore del problema, prima di pubblicare una dimostrazione della falla su Twitter, afferma di aver provato a contattare Razer ma senza ricevere risposta.

Dopo che la notizia ha iniziato a diffondersi, però, è stata Razer stessa a contattare j0nh4t, per fargli sapere che il team interno di sicurezza è già al lavoro per correggere la vulnerabilità e anche per offrirgli una ricompensa.

Il bug - è vero - presenta delle caratteristiche che ne limitano la pericolosità: per essere sfruttato bisogna fisicamente trovarsi davanti al PC preso come bersaglio e, naturalmente, avere a portata di mano una periferica prodotta da Razer. In ogni caso, non è bene lasciarlo libero di circolare, soprattutto ora che tutti ne sono a conoscenza.

Nei prossimi giorni, quindi, il programma d'installazione del software Razer Synapse sarà rilasciato in una nuova versione corretta. Resta tuttavia un quesito: è davvero una buona idea, per quanto comoda, lasciare al sistema operativo il compito di scaricare in automatico il software opzionale di una periferica?

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Il bug di Ntfs che manda in crash Windows

Commenti all'articolo (1)

4-9-2021 14:52

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Il Bersaglio - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?

Gladiator