Apocalisse Bitcoin

Cassandra Crossing/ La disponibilità di computer quantistici permetterà di rubare i bitcoin? E basteranno il Falco, la Sfinge e il Cristallo di dilitio a salvarci?

- Articolo multipagina1 / 2

[ZEUS News - www.zeusnews.it - 05-05-2025]

I 24 instancabili lettori di Cassandra avranno certamente apprezzato l'esternazione sull'apocalisse quantistica prossima ventura.

Si tratta di un grido di allarme sulla sottovalutazione di una vecchia questione, ormai scesa sotto la soglia di attenzione dei più. In estrema sintesi, tutta la crittografia che abbiamo utilizzato e stiamo utilizzando verrà resa violabile dai computer quantistici, non appena questi ultimi diverranno disponibili. Tutto (più o meno) potrà essere decrittato, violato, falsificato.

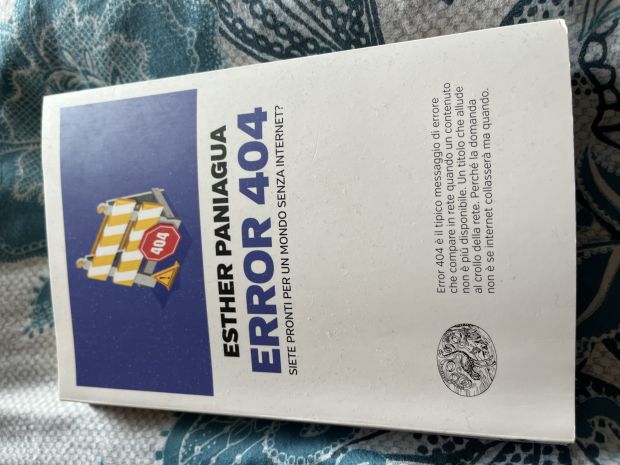

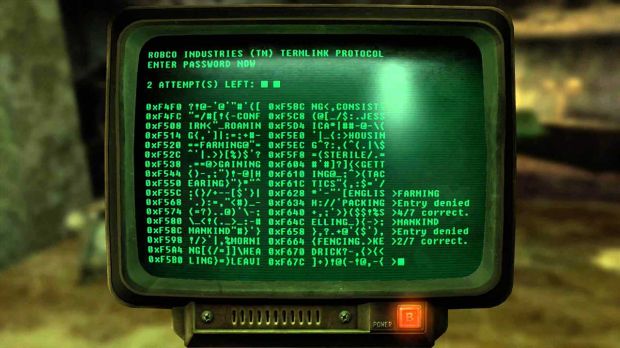

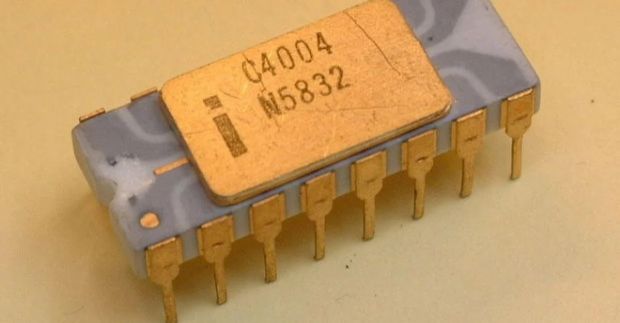

Detta così, in termini generali e totalizzanti, questa facile profezia non fa tutta la paura che dovrebbe. E per fare bene il proprio mestiere, la vostra profetessa preferita dovrà fare di più. Proviamo quindi a restringere il campo, considerando una cosa sola, le criptovalute, e in particolare il Bitcoin. Chi avesse bisogno di informazioni di base sul Bitcoin, potrebbe seguire questo breve corso. Visto che le criptovalute sono "fatte" di crittografia, sono certamente a rischio. Il Bitcoin poi, che è la criptovaluta più "antica", e che è basato sullo stato dell'arte crittografica del 2009, è praticamente spacciato.

Adesso qualcuno tra i 24 informatissimi lettori dirà: «Ma in Bitcoin le chiavi non sono basate sulla fattorizzazione dei numeri primi, ma sulle molto più sicure curve ellittiche». Tutto vero, ma insufficiente. Gli algoritmi ED25519 e ECDSA, e gli altri algoritmi utilizzati da Bitcoin, sono più robusti degli onnipresenti RSA e DH, ma non sono comunque quantum-resistant; quindi la blockchain di Bitcoin potrà essere attaccata in una quantità di modi non appena qualcuno disporrà di adeguati computer quantistici.

Tralasciando altri attacchi possibili, come falsificare transazioni e corrompere la blockchain stessa, sarà certamente possibile "rubare" con semplicità una buona percentuale dei bitcoin esistenti. Circa il 20% dei bitcoin in circolazione sono stati infatti "spesi" utilizzando più di una volta lo stesso indirizzo bitcoin. Questo fatto "espone" alcune informazioni, come la chiave pubblica del portafoglio, e rende quindi "semplice" calcolare la chiave privata (lo so, sembra un'eresia, ma è il potere dei quanti), e impossessarsi di tutti i bitcoin del portafoglio che ha quella chiave.

Ma se impossessarsi del 20% dei bitcoin circolanti vi sembra poco, potete tranquillamente supporre che esistano molti altri tipi di attacchi quantistici agli algoritmi crittografici utilizzati meccanismi interni di Bitcoin. Certamente ci sono persone competenti che da tempo si stanno occupando di cercarli, e che ne avranno già preparati un bel po'.

Pensate cosa può significare calcolare la chiave privata di Satoshi Nakamoto, quella che firma la transazione della Genesi della blockchain, il mitico Blocco Zero. Al di là di altre possibilità, che lasciamo all'immaginazione di persone molto più competenti di Cassandra, Satoshi Nakamoto possiede sulla blockchain più di un milione di bitcoin, circa 100 miliardi di dollari, vuoto per pieno.

E che dire dei 4 milioni di bitcoin che si stimano ormai "indisponibili" perché i loro proprietari si sono perse le chiavi private dei loro portafogli? Tentare di recuperarli e riconsegnarli ai loro disattenti proprietari potrebbe essere una buona azione per dei boy-scout dotati di computer quantistici. Ma anche tenerseli è altrettanto possibile.

Al giorno d'oggi, i proprietari di un buon numero di Bitcoin sono certamente dei fortunati mortali. Se sono anche mediamente previdenti e stanno leggendo questo articolo, Cassandra si permette di suggerire di diversificare il loro patrimonio, magari verso investimenti certamente quantum-resistant, come i lingotti d'oro, il petrolio, la soia e tutti quei beni dotati di un robusto valore d'uso. Infatti tutta la finanza, non solo quella delle criptovalute, rischia di uscire assai male dall'apocalisse quantistica.

Ti invitiamo a leggere la pagina successiva di questo articolo:

Cristalli di dilitio e algoritmi quantum-resistant

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

|

Scrivere a Cassandra - Twitter - Mastodon

Videorubrica "Quattro chiacchiere con Cassandra"

Lo Slog (Static Blog) di Cassandra

L'archivio di Cassandra: scuola, formazione e pensiero

Gli incidenti nucleari in Giappone scatenano il panico in Rete

Gli indirizzi IP finiranno la prossima settimana

L'apocalisse che viene dal Sole

L'almanacco 2008 dei virus

Commenti all'articolo (ultimi 5 di 13)

19-9-2025 18:50

21-6-2025 21:32

12-6-2025 14:34

12-6-2025 07:13

Inserisci un commento - anche se NON sei registrato

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Il Bersaglio - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?