Difendersi dagli attacchi DDoS: 10 consigli

Sempre più complessi e sempre più pericolosi, ma con alcune attenzioni è possibile proteggersi.

- Articolo multipagina2 / 2

[ZEUS News - www.zeusnews.it - 25-02-2021]

Questo è un articolo su più pagine: ti invitiamo a leggere la pagina iniziale

10 suggerimenti per proteggersi dagli attacchi DDoS

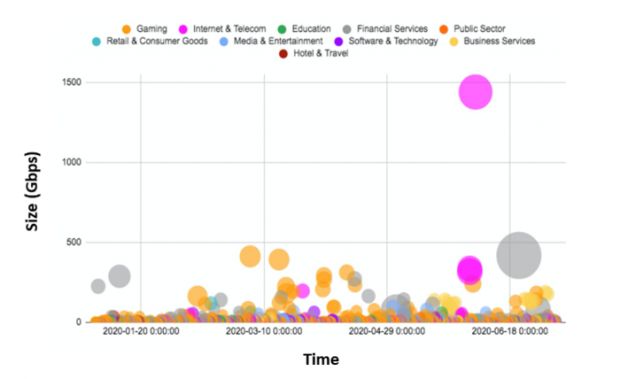

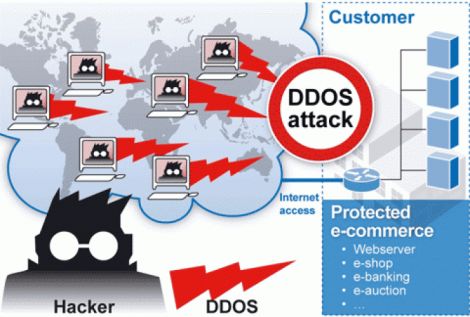

Nel contesto attuale, identificare e mitigare gli attacchi DDoS può essere una vera sfida. I criminali informatici perfezionano continuamente le loro skill e migliorano le loro tecniche. Molti usano una combinazione di attacchi diversi per disorientare i team di sicurezza, eludere il rilevamento di attività illecite e massimizzare i risultati. In effetti, circa un terzo degli attacchi DDoS quest'anno ha coinvolto tre o più vettori di attacco, tra cui un impressionante attacco a 1,44 Tbps che ha impiegato nove diversi vettori di attacco.

Gli attacchi DDoS possono sconvolgere interi business online e mettere a repentaglio la reputazione di un'azienda. Per questo motivo ecco 10 azioni concrete, suggerite da Akamai, che le aziende possono applicare per rafforzare la sicurezza e proteggere la propria attività dagli attacchi DDoS:

1. Conoscere il proprio traffico: utilizzare strumenti di monitoraggio della rete e delle applicazioni per identificare le tendenze di traffico.

2. Costruire una difesa durante i periodi inattivi.

3. Avere un piano B: essere in grado di ripristinare rapidamente le aree principali e i servizi business-critical a fronte di un attacco DDoS.

4. Eliminare burocrazia e barriere organizzative che potrebbero compromettere la reattività dei SecOps: il tempo è fondamentale quando si risponde a un attacco DDoS. Consentite al team di sicurezza di mettere in atto rapidamente le difese senza lunghe catene di approvazione.

5. Includere la sicurezza informatica nelle business continuity, ma anche nei piani di disaster recovery e di emergenza: gli attacchi DDoS possono essere devastanti per il business così come lo sarebbe un disastro naturale e, in ogni azienda, dovrebbero essere parte integrante dei piani preparati in caso di incidenti. È necessario essere proattivi, creare manuali ed eseguire dei test.

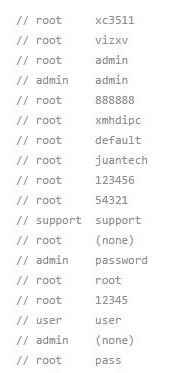

6. Praticare una buona "igiene informatica": favorire una cultura aziendale orientata alla sicurezza e assicurarsi che gli sviluppatori e gli amministratori di sistema seguano le migliori pratiche del settore.

7. Utilizzare una combinazione di passaggi automatizzati e di interazioni umane: gli attaccanti evolvono continuamente le loro tattiche per evitare di essere scoperti e per aggirare le soluzioni di sicurezza. Per stare un passo davanti a loro è necessario avere la giusta combinazione di persone, automazione e processi.

8. Considerare la possibilità di implementare un modello di sicurezza Zero Trust: un framework Zero Trust può aiutare a proteggersi da attacchi DDoS basando gli accessi sul principio del privilegio minimo e garantendo l'accesso alle applicazioni e ai servizi critici solo agli utenti autorizzati.

9. Coinvolgere i fornitori: sia nella fase di preparazione che nel momento in cui si devono affrontare i rischi.

10. Testare, ri-testare, documentare e misurare: incorporare gli attacchi DDoS nei penetration test per simulare attacchi complessi, identificare le vulnerabilità e arginare le difese.

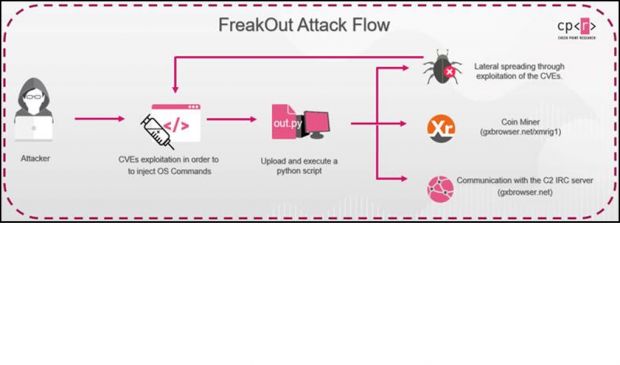

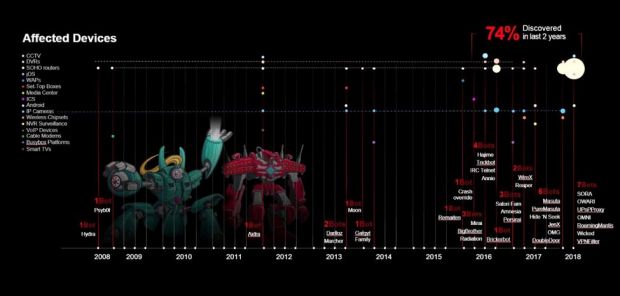

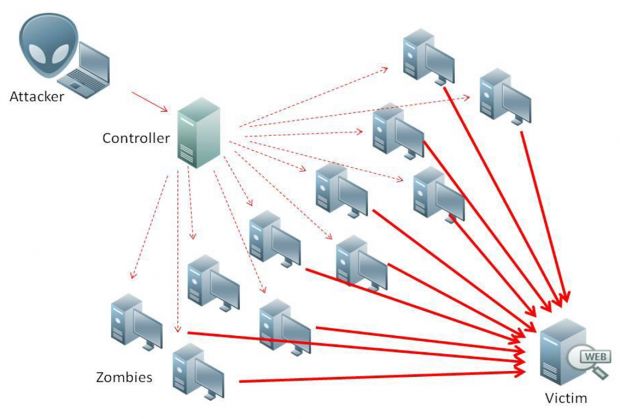

"Anche se gli attacchi DDoS possono assumere molte forme, la premessa di base dietro la maggior parte di essi è la stessa: bombardare un target con traffico generato da più dispositivi compromessi," sottolinea Alessandro Livrea, Site Leader and Country Manager Akamai Italy and Eastern Europe: "Un famigerato attacco del 2016 contro il provider di servizi DNS Dyn ha utilizzato oltre 50.000 endpoint IoT compromessi per distruggere siti importanti come Amazon, Netflix, Twitter e Visa. Si dice che gli attaccanti siano stati frigoriferi intelligenti, televisori, webcam e altri dispositivi IoT spesso poco sicuri".

"Oggigiorno i criminali possono persino noleggiare servizi di botnet sul dark web per effettuare attacchi massicci. Gli attacchi DDoS possono disturbare la presenza online di un'azienda, compromettere la produttività e incidere sui profitti. Adottando un approccio proattivo - ovvero allineando le persone, i processi e l'automazione - è possibile difendersi dagli attacchi DDoS e ridurre al minimo le interruzioni del servizio".

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Attacchi DDoS in aumento, cosa fare per difendersi

uTorrent, download più veloci e protezione dai DDOS

Attacchi DDoS, come si combattono

Il più grande attacco DDoS della storia di Internet

Il ritorno di Demonoid

Pirate Bay sotto attacco DDoS, forse c'è dietro Anonymous

Nuovo attacco DDoS contro WordPress

Wikileaks, i DDos non sono così anonimi

Commenti all'articolo (ultimi 5 di 8)

7-2-2021 18:15

7-2-2021 15:58

7-2-2021 15:06

7-2-2021 14:54

Inserisci un commento - anche se NON sei registrato

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Il Bersaglio - Internet - generale:

Girls In Your Town - No Selfie - Anonymous Casual

Dating - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?

Gladiator