La polizia tedesca ha infiltrato TOR: la rete anonima è ancora sicura?

Se i gestori di un sito pedofilo sono stati arrestati, ciò significa anche che l'anonimato non è totale.

[ZEUS News - www.zeusnews.it - 20-09-2024]

C'è un po' di confusione - e di preoccupazione - in questi giorni tra gli utenti della rete TOR, ampiamente usata da chi cerca di navigare in modo anonimo nel web.

Le forze dell'ordine tedesche hanno infatti rivelato di aver adoperato, tra il 2019 e il 2021, una particolare tecnica che ha consentito loro di superare l'anonimato fornito da TOR e individuare i gestori del sito pedopornografico Boystown.

Sebbene l'opera delle forze dell'ordine tedesche sia stata senz'altro meritoria, gli sviluppatori di TOR si sono trovati nell'imbarazzante posizione di dover spiegare come sia stato possibile tutto ciò, e se l'anonimato offerto da TOR sia ancora reale.

Secondo quanto riporta il sito tedesco Panorama, la rete TOR soffrirebbe di alcuni problemi seri: innanzitutto, il fatto che i server siano controllati da un numero sempre decrescente di soggetti, fenomeno che porta a compiere con maggiore facilità i cosiddetti timing attack. È grazie a questo tipo di attacco che la polizia tedesca è riuscita nel proprio intento.

Quando chi intende portare l'attacco controlla alcuni dei nodi TOR o monitora i punti di ingresso e di uscita, può confrontare i tempi di entrata e uscita dei dati dalla rete e utilizzare queste informazioni per risalire ai singoli individui che hanno effettuato l'accesso alla rete TOR.

«Le forze dell'ordine hanno ripetuto e portato a termine con successo attacchi di analisi dei tempi contro utenti selezionati di Tor per diversi anni al fine di deanonimizzarli» ha commentato in proposito Matthias Marx del Chaos Computer Club, evidenziando come la questione non sia dunque nuova.

Il Progetto TOR, dal canto proprio, ha pubblicato un comunicato in cui afferma chiaramente che «Gli utenti di TOR possono continuare a utilizzare TOR Browser per accedere al web in modo sicuro e anonimo. E la rete Tor è in buona salute».

A quanto pare, infatti, ad aiutare la polizia tedesca nell'identificazione dei criminali è stato l'uso, da parte di una di esse, di un'applicazione di instant messaging, Ricochet, da tempo dismessa anche perché non dotata di protezioni sufficienti, inserite invece nel suo successore, Ricochet-Refresh.

Il Progetto TOR, d'altra parte, lamenta il fatto di non aver potuto accedere direttamente ai documenti legati al caso e di aver deciso di affrontare pubblicamente la questione proprio perché si rende conto dei rischi per gli utenti.

«Abbiamo bisogno di maggiori dettagli su questo caso. In assenza di fatti, è difficile per noi dare indicazioni ufficiali o informare responsabilmente la comunità Tor» si legge nel comunicato.

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

Firefox, una falla vanifica l'anonimato di TOR

Quei siti pedopornografici gestiti dall'FBI

I siti Tor crescono vertiginosamente

Arriva la conferma: TOR è stato violato dall'FBI

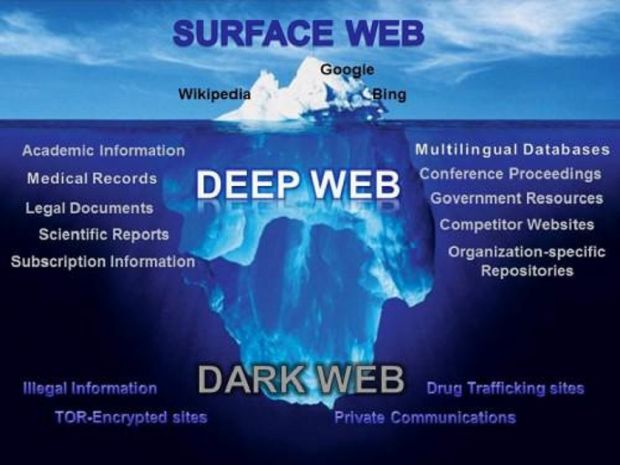

Smartphone a prezzi stracciati, armi, droghe e hacker in affitto

Un giro sul dark web

Deep web e dark web

Da AVG il router Wi-Fi che supporta TOR e VPN, ma col trucco

Commenti all'articolo (ultimi 5 di 18)

11-10-2024 19:35

11-10-2024 17:10

11-10-2024 15:53

25-9-2024 18:34

Inserisci un commento - anche se NON sei registrato

|

|

||

|

- Al caffe' dell'Olimpo:

[GIOCO] Il Bersaglio - Motori di ricerca:

I motori di ricerca & la privacy - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

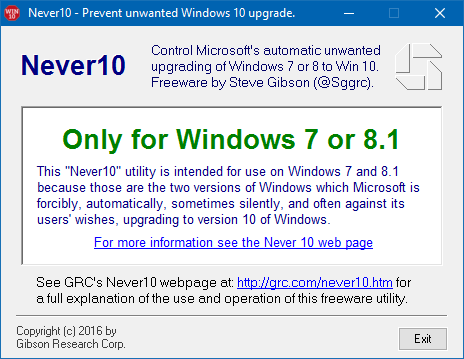

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?

Maary79