L'organizzazione dei documenti in Internet Archive

Archivismi: completiamo la descrizione di come Internet Archive organizza i documenti, e di come il sito permette di utilizzarli.

- Articolo multipagina7 / 17

- 1. Archivismi: la preservazione della cultura

- 2. L'inizio

- 3. Upload e operazioni elementari

- 4. Caricare un contenuto nell'Internet Archive

- 5. File, oggetti e metadati

- 6. Il giorno dopo l'upload

- 7. L'organizzazione dei documenti in Internet Archive

- 8. API, quando il gioco si fa duro

- 9. Usare le API di Archive.org

- 10. Archiviamo Cassandra

- 11. Archiviamo Cassandra, parte seconda

- 12. Archiviamo Cassandra, parte terza

- 13. Cassandra Crossing è per sempre!

- 14. Cassandra attraverso i secoli

- 15. Cassandra e i supporti informatici

- 16. Cassandra e la miniera

- 17. Cassandra tra i ghiacci

[ZEUS News - www.zeusnews.it - 24-01-2024]

Questo è un articolo su più pagine: ti invitiamo a leggere la pagina iniziale

Archivismi: la preservazione della cultura

Nella scorsa puntata siamo riusciti ad archiviare documenti, anche grandi e in formati eterogenei, e convertendoli durante il processo in modo da averli disponibili in più formati digitali, riutilizzabili per gli scopi più diversi.

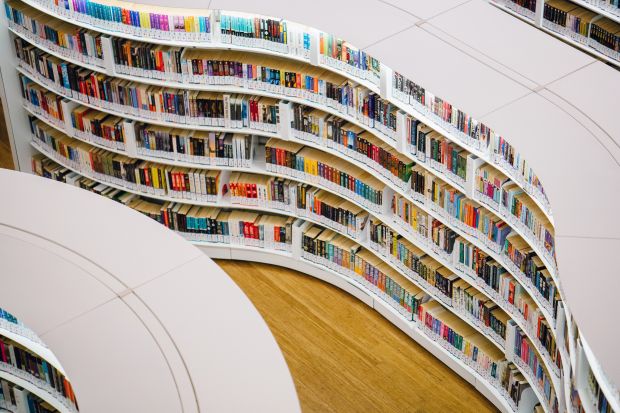

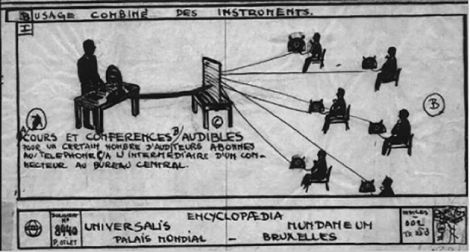

Ma per poter dire di aver realmente archiviato un documento bisogna anche averlo inserito in un più vasto corpo di documenti, a sua volta dotato di indici e metodi di vario tipo per organizzare e ricercare i documenti e le informazioni in essi contenute.

Facile quindi cogliere l'importanza di sapere a priori come una biblioteca digitale già esistente permette di organizzare i propri dati, adeguandosi a utili e ben studiati standard comuni.

L'architettura di Internet Archive è tanto semplice quanto potente. Il primo livello dell'architettura è l'oggetto, che può essere creato e successivamente modificato in vari modi; un oggetto è tipicamente un singolo documento. Se l'oggetto viene creato da un utente registrato e collegato, all'utente viene assegnato il ruolo di amministratore dell'oggetto, che può quindi modificarlo, arricchirlo di ulteriori file di dati e nuovi metadati, e così via.

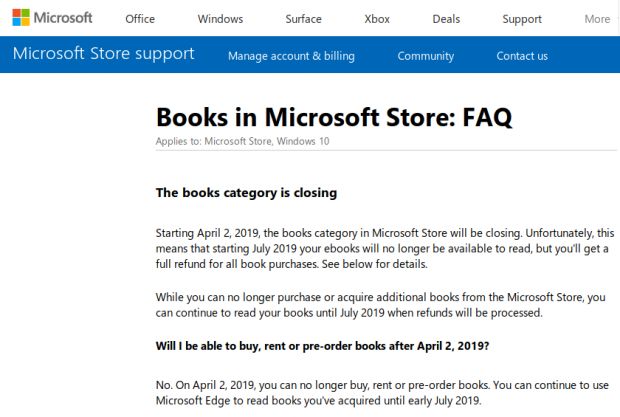

Se l'oggetto viene invece creato in forma anonima da un utente non registrato o non collegato, per esempio utilizzando la Wayback Machine, non può più essere modificato da chi lo ha creato, ma solo dagli amministratori di Internet Archive, dietro specifica richiesta da inoltrare via email, formattata con specifici template.

Il secondo (e ultimo!) livello di architettura è la collezione (Collection). Una collezione è un oggetto di tipo particolare, formato solo da riferimenti ad altri oggetti. Come tutti gli oggetti è dotato di suoi propri metadati, ma può essere creato solo dagli amministratori di Internet Archive dietro specifica richiesta di un utente registrato, utente che deve possedere certi requisiti, elencati nelle policy di creazione delle collection.

Una collezione può contenere altre collezioni come sotto-collezioni. L'utente che si è fatto creare e assegnare la collezione la può amministrare, inserendoci gli oggetti di cui è il creatore, per esempio quelli che ha uploadato.

Quando un oggetto viene creato, viene assegnato per default a una collezione; se l'oggetto è creato in maniera anonima o direttamente da un utente tramite upload, viene assegnato automaticamente a una collezione che potremmo definire "di sistema". Per esempio i documenti che abbiamo creato nelle precedenti puntate, come si può vedere esaminando i metadati nella finestra dell'oggetto o tramite il metadata editor, sono stati assegnati per default alla collezione "open source".

Ricorderete che il file dell'articolo usato è stato da noi specificatamente marcato come oggetto effimero e destinato a essere cancellato dopo 30 giorni. Esaminando i suoi metadati, si può notare che è stato assegnato anche alla collezione test_collection. Un processo automatico, evidentemente, "spazzola" tutti gli oggetti assegnati a questa collezione e rimuove definitivamente quelli più vecchi di 30 giorni.

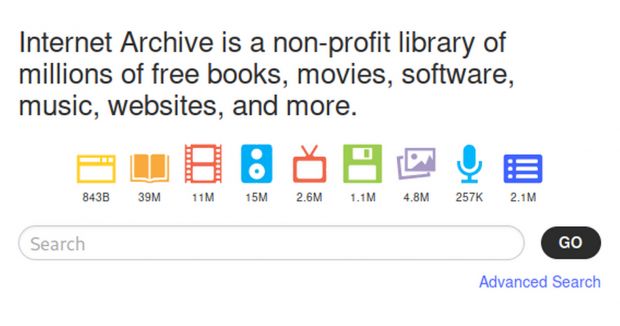

Esiste uno pseudo "terzo livello" di organizzazione che è solo di "presentazione", e viene costruito dai creatori del sito assegnando gli oggetti a collezioni particolari e utilizzandole poi per generare specifiche pagine sul sito di Internet Archive, per favorire un accesso rapido ed estemporaneo a certe categorie di informazioni. Queste sono, per esempio, le icone che si trovano in home page e sulla barra dei menu del sito.

Il sito di Internet Archive ha un'aria un po' farraginosa e retrò. In effetti però, appena preso un minimo di confidenza, si rivela un meccanismo abbastanza utile e potente per trovare documenti di interesse o avere spunti di cose nuove, che sono di solito collezioni molto accedute.

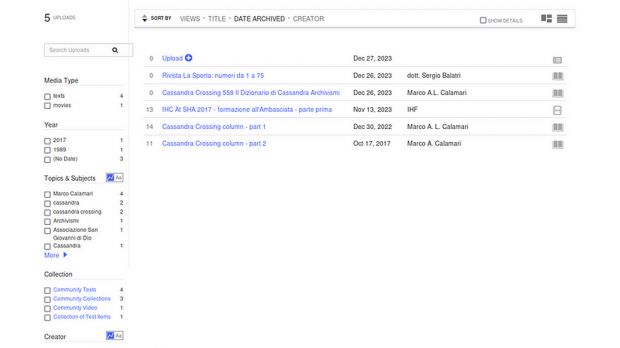

In realtà le informazioni di interesse si trovano, come è facile immaginare trattandosi di una biblioteca, tramite le funzioni di indicizzazione e ricerca, rese disponibili in vari modi sul sito. Per esempio, visualizzando i propri upload, nella parte sinistra dello schermo si ha accesso a una serie di categorie di selezione pertinenti, simili a quelle di Amazon.

Quando necessario, si può accedere direttamente alla funzione di ricerca tramite il box Search in alto a destra nel sito. Si può accedere alla funzione di ricerca completa cliccando dentro il box stesso e selezionando Advanced search.

Ti invitiamo a leggere la pagina successiva di questo articolo:

API, quando il gioco si fa duro

|

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato con Zeus News

ti consigliamo di iscriverti alla Newsletter gratuita.

Inoltre puoi consigliare l'articolo utilizzando uno dei pulsanti qui

sotto, inserire un commento

(anche anonimo)

o segnalare un refuso.

© RIPRODUZIONE RISERVATA |

|

|

Scrivere a Cassandra - Twitter - Mastodon

Videorubrica "Quattro chiacchiere con Cassandra"

Lo Slog (Static Blog) di Cassandra

L'archivio di Cassandra: scuola, formazione e pensiero

Commenti all'articolo (ultimi 5 di 24)

14-5-2024 18:44

9-5-2024 15:24

Inserisci un commento - anche se NON sei registrato

|

|

||

|

- Motori di ricerca:

I motori di ricerca & la privacy - Al caffe' dell'Olimpo:

[GIOCO] Associazioni di idee - Tablet e smartphone:

Utilizzo smartphone - Internet - generale:

Come interagite con la IA? - Aiuto per i forum / La Posta di Zeus / Regolamento:

Avvisi risposte e notifiche MP non mi arrivano - Altra ferraglia stand-alone:

Android TV e smart TV - Sicurezza:

Abbonamento ad antivirus con prova gratuita - Programmazione:

Evoluzione di carriera: da Sviluppatore IBM i a

PM/Tech Lead - Windows 11, 10:

Comparsa di un Disco Locale sconosciuto - Linux:

Infloww su linux, si può?

zeross