Zeus News è un notiziario dedicato a quanto avviene nel mondo di Internet, dell'informatica, delle nuove tecnologie e della telefonia fissa e mobile: non è un semplice amplificatore di comunicati stampa ma riserva ampio spazio ai commenti e alle riflessioni, proponendosi quale punto di osservazione libero e indipendente.

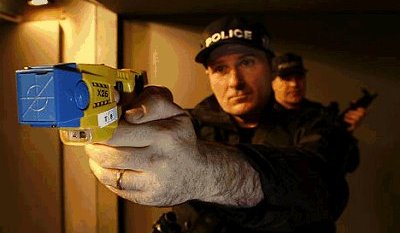

Sicurezza

Pagine: « Precedente 16 17 18 19 20 21 22 Successiva »

Sondaggio

|

Maggio 2025

Apocalisse Bitcoin

Microsoft inaugura l'era degli account senza password

Perso per sempre il codice sorgente di Fallout

Aprile 2025

Windows Recall è ora ufficialmente disponibile

"Imbrogliare su tutto": dagli esami universitari ai colloqui di lavoro

Intel pronta a licenziare 20.000 persone

Fire TV stick, Amazon pronta a lasciare Android per Vega OS

Siti per adulti, Agcom impone la verifica dell’età con il doppio anonimato

Android sempre più esigente: ora servono almeno 32 Gbyte

Il terzo giorno Android si riavvia

Microsoft: ''Non toccate la cartella misteriosa''

Windows Recall, forse è la volta buona

Le funzioni di Skype che Teams non ha

WhatsApp per Windows: non aprite quell'immagine

Vibe coding: creare programmi senza saper programmare

Tutti gli Arretrati

Accadde oggi - 7 maggio

- Software - generale:

creare poster 100 x 70 cm - Sicurezza:

Chiavi per KASPERSKY total security a prezzo

scontato o orig - Windows 11, 10:

Windows 11 parte lento cosa posso fare??? - Al caffe' dell'Olimpo:

Comitato di Accoglienza dei Nuovi Iscritti

(C.A.N.I.) - Browser:

Firefox: problemi con i reel di Facebook e con la

mail - Enigmi e giochi matematici:

La lavagna del Galeone fantasma - Notizie dal mondo / Rassegna stampa:

Ritrovato l'utente Shannara - Software per Internet:

Archivio posta - Viaggi e vacanze:

IN KENYA 7 NOTTI A 59 EURO SI CINQUANTANOVE - Multimedia:

video non fluido